Nous avons analysé de nombreux gestionnaires de mots de passe, mais sans forcément répondre à la question de leur intérêt ? Nous allons donc nous pencher sur cette interrogation légitime, tout en abordant les points clés qui vous guideront dans le choix d’une solution. Car, en fonction des sensibilités de chacun, toutes ne se valent pas.

Les mots de passe, pas un moyen efficace de protéger des informations ? C'est un euphémisme. Les recommandations pour les créer correctement sont complexes, il ne faut surtout pas les réutiliser et il faut donc en avoir un unique pour chaque site.

À la vitesse à laquelle les services se multiplient, respecter ces règles est particulièrement difficile quand on possède des dizaines de comptes.

Les règles en question sont toujours les mêmes :

- Utiliser les quatre types de caractères : majuscules, minuscules, chiffres et caractères spéciaux

- Ne pas utiliser de mots du dictionnaire

- Ne pas utiliser d’informations évidentes comme le nom du conjoint, de l’animal de compagnie, la date d’anniversaire, etc.

- Ne pas réutiliser les mots de passe

Si l’on table sur les performances de sa propre mémoire, on se retrouve vite à devoir trouver des « trucs » pour créer un mot de passe unique sans y passer trop de temps (on le sait, c'est rébarbatif). Mais ces moyens pour se simplifier la vie sont autant de dangers puisqu’ils rendent justement la création des mots de passe prévisible.

La phrase de passe peut être un moyen plus simple, d'autant qu'elle a été adoubée en France par l'ANSSI et la CNIL. Cependant, cette protection ne change rien à la problématique de l'unicité : il en faudra toujours une différente par service.

- Phrases de passe : l'ANSSI passe en mode 2.0

- Phrases de passe : la CNIL passe elle aussi en mode 2.0

L’intérêt et les missions d’un gestionnaire

La mission première d’un gestionnaire est d’enregistrer les mots de passe. Les règles de création existant depuis longtemps, la faculté de pouvoir les stocker est vite devenue un enjeu : avec l’effacement du besoin de retenir les mots passe disparaît aussi celui des moyens mnémotechniques pour les créer.

Il y a eu rapidement deux écoles : les gestionnaires intégrés aux navigateurs et les produits séparés. Chacun a ses avantages et inconvénients, car la problématique existe toujours et n’a que peu changé. D’un côté, une meilleure intégration, le navigateur faisant son possible pour rendre l’ensemble transparent, au risque de ne pas pouvoir exploiter ses informations partout. De l’autre, des contours parfois rugueux, mais la liberté d’accéder à ses données depuis n’importe quel navigateur ou appareil.

L’autre grande mission du gestionnaire est de pouvoir générer des mots de passe. Par défaut, la plupart créent des séquences aléatoires de 12 caractères puisant dans les majuscules, minuscules et chiffres. Un réglage que l’on peut changer si l’on souhaite une plus grande sécurité, car les gestionnaires font ce choix pour préserver la facilité d’utilisation avec certains sites. Si vous souhaitez générer des chaines de 30, 50 ou même 80 caractères, c’est possible, tout en ajoutant les caractères spéciaux.

Ces deux missions font tout l’intérêt des gestionnaires. Une fois installé, on lui fait créer de grandes séquences aléatoires pour créer des comptes ou changer ses anciens mots de passe, puis il les sauvegarde. La plupart des gestionnaires, intégrés ou non, sont alors capables de remplir automatiquement les champs d’identification d’un site. Ils créent, enregistrent et régurgitent les identifiants, avec un gain de temps significatif, sans parler de la tranquillité d’esprit.

Avec le temps, les missions des gestionnaires ont en outre évolué. Il n’est pas rare de trouver dans les solutions dédiées la création de notes sécurisées, un espace de stockage, des fonctions dévolues au partage, voire un service spécifique de transfert sécurisé de fichiers. Mais elles sont surtout là pour gonfler les offres, car les fonctions de base étant maîtrisées depuis longtemps, il faut bien que les concurrents proposent du neuf de temps à autre.

Devant la promesse du temps gagné, il y a de quoi se laisser tenter. Il n’y a même pas de contre-indication : télécharger un gestionnaire, remplacer ses anciens de mots de passe et s’en servir pour les créations de comptes ne peut qu’améliorer la sécurité générale de vos informations.

Il faudra y consacrer un peu de temps au début, mais il sera largement compensé par la suite. Au bout d’un moment, on se posera la question : « Comment ai-je pu vivre sans ? ».

Les gestionnaires intégrés aux navigateurs

Défrichons d’abord le terrain, car l’offre est touffue. Il existe trois grands types de gestionnaires :

- Les gestionnaires intégrés aux navigateurs

- Les gestionnaires hébergés

- Les gestionnaires locaux

Comme dit, tous ont leurs forces et leurs faiblesses. Chrome, Edge, Firefox, Opera, Safari ou encore Vivaldi proposent tous d’enregistrer les mots de passe, une fonction qui existe depuis bien longtemps. Il est plus rare d’y trouver un générateur aléatoire de mots de passe. Chrome et Edge ne le proposent par exemple que depuis 2020.

La particularité de cette catégorie est que les données resteront cantonnées au navigateur. Pour beaucoup, ce ne sera pas un problème : les personnes habituées le sont probablement parce que cette solution répond à leurs besoins, ou qu’elles s’en contentent. Le navigateur est souvent moins pratique en environnement mobile, car l’accès aux mots de passe y est moins direct.

Création et stockage d'un mot de passe dans Firefox

Certains compensent en rendant ces données accessibles autrement. Microsoft se sert par exemple de son Authenticator pour mettre les identifiants à disposition. Dans Android et iOS, l’application apparaît alors comme source de mots de passe. Au vu de l’importance de ce type d’application, la solution est viable.

Les données stockées par le navigateur sont synchronisées par le compte associé. Chrome se sert ainsi du compte Google pour les synchroniser entre les appareils ou les restaurer en cas de nouvelle installation. Le compte Mozilla fait de même dans Firefox, le compte Microsoft dans Edge, etc. Tous les navigateurs les plus populaires aujourd'hui ont un mécanisme semblable.

Ils ont cependant un grand défaut, du moins aux yeux d’une partie des utilisateurs : les données sont presque toujours hébergées aux États-Unis. Le pays étant soumis à un carcan juridique très lourd sur l’accès aux données par les forces de l’ordre (dont le Cloud Act), cette solution n’a pas la préférence des personnes sensibles à la question, la plupart des navigateurs étant américains.

En outre, ce lien au compte principal ajoute une pression spécifique sur son mot de passe. Si vous utilisez Firefox par exemple, la sécurité des mots de passe stockés ne peut aller plus loin que celle protégeant le compte. Créer des chaines aléatoires de 30 caractères ne sera guère utile si le mot de passe du compte Mozilla est « toto0123 ».

Certains rétorqueront : « Oui, mais la problématique est la même avec un gestionnaire dédié ». Et ils auront raison ! Mais il faut se rappeler le contexte dans lequel on crée un compte. Les comptes Google et Microsoft ont souvent derrière eux des années de bons et loyaux services. Les mots de passe n'ont peut-être pas été créés avec beaucoup de rigueur à l'époque. L'occasion donc de vérifier que la clé du coffre est robuste.

Les gestionnaires dédiés

La deuxième catégorie compose l’essentiel de l’offre. Il s’agit des gestionnaires « dans le cloud », même si certains proposent des formules autohébergées, à l’instar de BitWarden. Ce sont les services les plus populaires. Plusieurs raisons, mais la plus évidente : leur simplicité d’utilisation.

Ils ont au moins autant d’avantages que ceux intégrés aux navigateurs – dont la synchronisation transparente entre les appareils – mais avec l’avantage d’être indépendants. Si vous mettez par exemple vos identifiants dans BitWarden, Dashlane ou LastPass, vous en disposerez dans n’importe quel navigateur (via des extensions) et sur l’ensemble des plateformes prises en charge par ces services ; en l’occurrence toutes les principales, sans parler d’une éventuelle mouture web.

Le coffre-fort dans BitWarden

L’utilisation dans les navigateurs se fait au travers d’une extension que l’on retrouve toujours pour Chrome (et ses dérivés) et Firefox. Ils sont particulièrement adaptés en environnement hétérogène. Par exemple, si vous avez un PC sous Windows 10 et utilisez Firefox fréquemment, ainsi qu’un MacBook pour les déplacements tout en préférant Safari sur cette plateforme, ces gestionnaires feront le lien en ne vous obligeant pas à choisir un navigateur spécifique. Les services n’étant pour la plupart pas liés à une application spécifique, ils sont également disponibles sous Linux, avec une utilisation identique.

Cette catégorie a cependant le même grand défaut que celui des navigateurs : l’absence de contrôle sur le stockage des données. Certains diront même que le danger est encore plus grand, car n’est pas Google ou Microsoft qui veut : s’agissant de plus petites entreprises, avec des moyens moins importants, n’y a-t-il pas plus de risques ? Pas nécessairement, et certains points seront justement à contrôler.

La troisième et dernière catégorie concerne les gestionnaires locaux. L’un des plus connus est KeePass, que nous avions analysé. Ils sont dits « locaux », car ils ne proposent en eux-mêmes aucune synchronisation des données. C’est un choix plus technique et par conséquent plus complexe que les services hébergés pour le grand public, mais qui aura la préférence de ceux qui souhaitent contrôler où et comment sont stockées leurs données.

Ces logiciels sont très poussés dans la génération des mots de passe. KeePass, notamment, crée une base de données locale et la chiffre via AES 256 avant de la saler en SHA-256. Les outils proposés sont puissants et on peut même ajouter de l’entropie lors de la génération des mots de passe pour augmenter le caractère aléatoire de la séquence.

KeePass, austère mais très puissant

Si l’on veut toutefois pouvoir réutiliser ces mots de passe sur d’autres appareils, notamment les appareils mobiles, il faudra trouver soi-même une manière d’y accéder. Pas question d’utiliser un Dropbox, un Google Drive ou un OneDrive, puisque l’idée est justement d’éviter les grands clouds américains (même si l’opération est simple). Ce sera à chacun de trouver une solution, qui passera souvent par un auto-hébergement. Si bien sûr vous vous sentez à l'aise avec une solution française comme Cozy Cloud (qui propose d'ailleurs lui aussi un gestionnaire de mots de passe), le choix vous appartient.

Avant d’aller plus loin, il va donc falloir choisir entre ces trois grandes catégories. Nous allons ensuite plonger dans les points de contrôle et quelques recommandations. Si vous avez déjà un gestionnaire, mais que vous vous posez des questions, c’est aussi le moment de vérifier qu’il vous convient.

Nous n’interviendrons pas davantage sur les gestionnaires intégrés aux navigateurs. Ils sont simples à prendre en main, mais, dans l’optique qui nous intéresse aujourd’hui, nous irons plus loin avec des produits dédiés, ne serait-ce que parce qu’ils intègrent presque tous du chiffrement de bout en bout.

Les premières questions à se poser : le type de synchronisation et les fonctions

Concentrons-nous donc sur les gestionnaires dédiés, même si beaucoup de points abordés concernent toutes les catégories.

Du fait de leur fonctionnement, c’est ici que se concentrent la plupart des questions : si l’idée est de confier les rênes à un seul service, autant que ses aspects aient été inspectés, car ils vont désormais bien au-delà de leurs attributions basiques, la création et le stockage des mots de passe.

Le premier point à contrôler est l’étendue des fonctionnalités, en particulier la répartition selon les formules. Ils en proposent presque tous une gratuite, aux fonctions forcément limitées, et une ou plusieurs payantes avec à chaque fois le même modèle : plus on paye, plus il y a de fonctions. Il est rare que l’on ait besoin des offres les plus onéreuses, car elles sont davantage tournées vers les entreprises pour répondre à des besoins spécifiques.

Dans ce domaine, la question cruciale à se poser est : avez-vous besoin de la synchronisation entre ordinateurs et appareils mobiles ? Si oui, une autre question suit immédiatement : les formules gratuites intègrent-elles cette capacité ? En tablant uniquement sur les services principaux – ceux que nous avons testés – la réponse est simple : seul BitWarden la propose encore. LastPass l’a fait longtemps, jusqu’à ce que l’éditeur annonce en février dernier que cette faculté serait réservée à l’offre Premium. Désormais, la formule gratuite demande de choisir entre synchroniser tous les ordinateurs ou tous les appareils mobiles.

Si vous vous demandez en quoi cette synchronisation est cruciale, imaginez le scénario d’utilisation le plus courant. Vous créez de nombreux mots de passe sécurisés, que le gestionnaire enregistre. Seulement voilà, si vous avez créé une chaine de 40 caractères aléatoires pour protéger votre compte Facebook, vous n’avez sans doute pas envie de l’écrire manuellement sur votre smartphone en le lisant depuis votre ordinateur. On évitera également de copier/coller le mot dans un email ou une solution de messagerie, pour des raisons évidentes de sécurité. La synchronisation avec l'application mobile du gestionnaire est donc un élément vital pour l’utilisation au quotidien dans la plupart des cas.

Inspecter les formules et chercher l’authentification à deux facteurs

Étendons maintenant la question aux autres fonctions. Il vous faudra commencer par analyser le contenu de l’offre gratuite et déterminer si les capacités proposées correspondent à vos attentes. Ensuite, plongez dans les offres payantes et considérez leurs apports.

Qu’il s’agisse de formules gratuites ou payantes, nous vous conseillons de faire attention à deux fonctions en particulier :

- Le support de l’authentification à deux facteurs (2FA)

- Les rapports de sécurité

Ce sont aujourd’hui deux grands classiques des gestionnaires, mais leur présence est rarement garantie pour les comptes gratuits, surtout les rapports de sécurité. Ces derniers recouvrent plusieurs capacités, les deux principales étant :

- Une analyse des mots de passe pour vous avertir d’éventuels doublons ou mots de passe faibles

- Une alerte en cas de fuite de données qui impliquerait un ou plusieurs identifiants. Auquel cas, il faudrait modifier le mot de passe le plus rapidement possible.

Notez que ces deux fonctions ont intégré certains navigateurs au cours des deux dernières années, dont Chrome et Firefox. Dans les gestionnaires dédiées, elles peuvent faire partie d'une offre Premium.

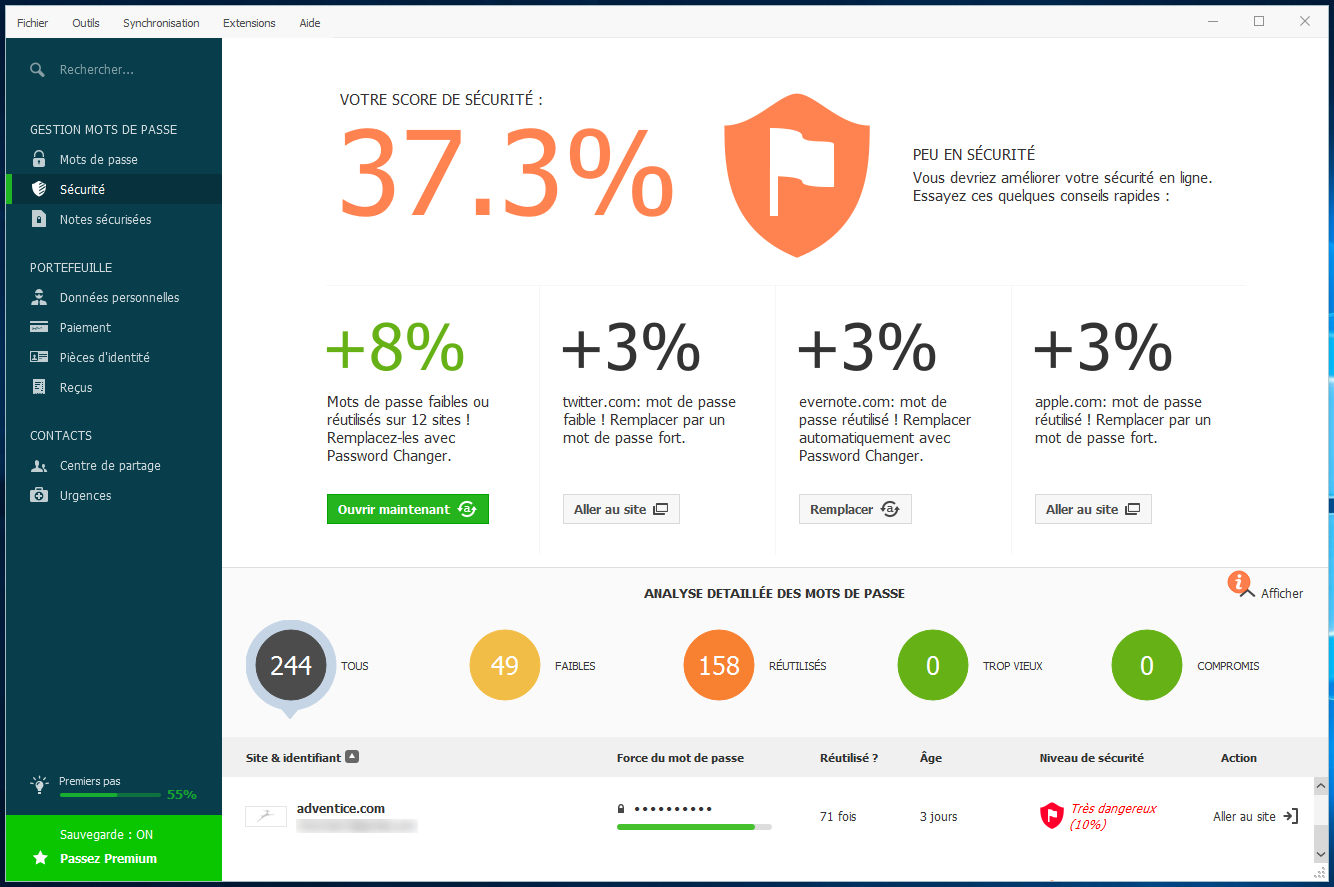

Analyse de la sécurité globale des mots de passe dans Dashlane

Le support de l’authentification à deux facteurs (2FA) est une fonction cruciale pour la protection du compte. La faiblesse des gestionnaires tient au fait que pour protéger la base des mots de passe, il faut justement créer un mot de passe. Si l’on n’est pas assez prudent sur cette étape, le compte pourrait devenir accessible, avec les dangers que l’on imagine.

La 2FA permet de déclarer une application de type Authenticator, qui délivrera un code à six chiffres. Ce dernier sera réclamé pour toute nouvelle connexion au compte : il s’agit du deuxième facteur. L’application étant liée à un smartphone, on ne pourra ainsi pas se servir du compte sans le précieux appareil.

Les services sont en outre pour la plupart compatibles avec les clés USB de sécurité de type Yubico, Google Titan et autres. La sécurité monte encore d’un cran, mais cette fonction est presque toujours réservée aux abonnements payants.

Côté fonctionnalités, assurez-vous également que le gestionnaire dispose d’un export des données. Il aura nécessairement un import, ne serait-ce que pour récupérer les mots de passe de votre navigateur. Mais l’export est un point vital, car vous devez pouvoir récupérer vos mots de passe si vous souhaitez un jour changer de crémerie.

Open source, audit et chiffrement de bout en bout

Voici plusieurs autres considérations techniques, toutes aussi importantes que les précédentes.

Le chiffrement de bout en bout est crucial. Il garantit que vos données sont chiffrées avant même de quitter votre machine, le prestataire de service ne disposant pas de votre clé privée et ne pouvant donc les lire. Tous les gestionnaires en ligne connus se servent de ce chiffrement, pour des questions de sécurité et… commerciales. Car dans ce domaine d’activité très concurrentiel, il suffirait d’un incident pour mettre à bas une réputation. La méfiance reste de mise quand on croise la route d’un produit inconnu.

Mais attention ! Ce chiffrement, quoiqu’essentiel, comporte un danger inhérent à son fonctionnement : si vous perdez le mot de passe maître, vous perdrez du même coup toutes vos données. Des prestataires comme 1Password, BitWarden, Dashlane ou encore LastPass appliquent tous ce modèle. Ils proposent souvent de créer des indices pour arriver à s’en souvenir, mais pas plus. Il n’y a aucun processus de restauration possible, puisque votre mot de passe conditionne l’utilisation de votre clé privée.

Bien qu’il ne s’agisse pas d’une panacée, l’aspect open source d’un produit a également son importance. Il garantit un accès au code, que tout le monde pourra lire. Ce n’est pas une garantie que le code en question a bien été lu par d’autres, car peu auront les compétences techniques pour comprendre ce qui a été fait. Techniquement, rien ne garantit non plus que le code présent sur un dépôt est bien celui utilisé par l’éditeur concerné dans son produit.

On en vient naturellement aux audits de sécurité. Que le code soit open source ou non, ces examens minutieux sont réalisés, dans l’idéal, par des sociétés indépendantes et des agences gouvernementales. La disponibilité des rapports n’est guère complexe à trouver : il suffit de taper le nom du produit qui vous intéresse et « audit » dans un moteur de recherche.

On se rend vite compte que les gestionnaires les plus utilisés ne sont pas toujours les plus éprouvés par les audits. Il est important également que les résultats des audits soient publics. Chez LastPass par exemple, on explique que des audits ont lieu régulièrement, mais les résultats ne sont jamais publiés. L‘audit ne concernent en outre que la version sur laquelle il est réalisé et n’est donc valable qu’à un instant « T ».

Enfin, en matière de sécurité, mieux vaut contrôler si l’entreprise a déjà été attaquée avec succès. C’est par exemple arrivé plusieurs fois à LastPass, dont la plus grave en 2015 quand les adresses email, les empreintes (hash) et quelques autres informations avaient pu être dérobées pour une partie des utilisateurs. Les mots de passe, eux, n’ont jamais été atteints.

La délicate question de l’hébergement des données

S’il existe des domaines de la sécurité quasi mathématiques par leur précision, l’hébergement des données dépend beaucoup des sensibilités de chaque personne.

Si vous ne vous êtes jamais penché(e) sur la question, sachez que la manière dont on peut accéder à vos données dépend directement du pays dans lequel sont entreposés les serveurs et, plus récemment, du pays d’origine de l’entreprise vous fournissant ce service.

Quand on parle par exemple de 1Password, BitWarden et LastPass, il s’agit à chaque fois d’entreprises américaines. Les données sont stockées parfois dans le pays d’origine, parfois plus localement, en fonction de l’infrastructure retenue et de leur prestataire de service pour le cloud (on retrouve régulièrement Amazon Web Services).

Il faut savoir que si nombre de sociétés de sécurité viennent des États-Unis, le pays n’est plus considéré comme sûr depuis longtemps pour les données. Dans le sillage des attentats du 11 septembre, nombre de lois ont été votées pour faciliter l’accès aux données. En 2013, les premières révélations d’Edward Snowden montraient la puissante machinerie de la NSA avec notamment son programme PRISM.

Mais c’est surtout le Cloud Act qui concentre les attentions. Le cloud, en tant qu’infrastructure, pose de nombreuses questions juridiques, dont la principale est : doit-on appliquer la législation du pays où est entreposé le serveur ou celle de l’entreprise qui y stocke des informations ? Ces problèmes de périmètre juridique avaient notamment été explorés – puis combattus – par Microsoft, qui refusait l’accès à des données stockées dans un centre en Irlande. La firme avait fini par perdre.

Le Cloud Act est justement la réponse du législateur américain : toute entreprise américaine doit collaborer avec les forces de l’ordre, où que soient entreposées les données. L’historique du pays en matière de vie privée le rend impropre pour une partie des utilisateurs au stockage d’informations aussi sensibles que les mots de passe. Même Dashlane, pourtant français, ne peut pas empêcher qu’une partie de ses données soit traitée aux États-Unis.

Un gestionnaire n’est pas une protection ultime

Ces logiciels et services permettent clairement d’augmenter la sécurité générale en soulageant les utilisateurs d’une tâche pénible et rébarbative. Si le mot de passe maître est créé avec soin et que vous ne l’écrivez pas sur un bout de papier ou dans un fichier texte synchronisé avec OneDrive ou autre, il n’y a aucune raison que vos données soient dérobées. À moins que le prestataire choisi tombe sous les coups de pirates. Des fuites se sont déjà produites et se reproduiront.

Ne considérez cependant pas le gestionnaire comme une barrière absolue. La sécurité informatique est un jeu perpétuel du chat et de la souris entre attaquants et défenseurs. C’est pourquoi l’activation d’un deuxième facteur est importante, même si elle ajoute des manipulations supplémentaires. Il faut s’assurer que personne d’autre que vous n’accèdera à ces données plus que sensibles.

Les mots de passe, en tant que moyen de défense, sont d’ailleurs condamnés. À plus ou moins long terme, ils seront remplacés par des moyens plus efficaces comme la biométrie et les supports physiques (clés, cartes...). Bien sûr, ces autres moyens ont leurs propres avantages et inconvénients. Dans le cas de la biométrie, on s’inquiètera par exemple du stockage de ces informations et de la manière dont elles sont traitées.

Mais en attendant que ces autres méthodes soient partout, le mot de passe reste incontournable. Et tant qu’ils continueront à être utilisés, il faudra les créer et les stocker avec soin.

Pour simplifier, et sauf à avoir une mémoire eidétique, on ne peut que vous conseiller d’avoir recours à un gestionnaire de mot de passe. Ceux intégrés aux navigateurs sont gratuits et proposent des fonctionnalités basiques afin de renforcer la sécurité globale. Ils ont le mérite d'être simples d'accès et leurs attributs se renforcent avec le temps. Les gestionnaires dédiés sont plus complets et beaucoup plus souples dans les règles de création, mais souvent payants pour en profiter pleinement ; certaines personnes les trouveront plus complexes.

Commentaires (86)

#1

suite à un ‘Bug’, j’en ai gardé un mauvais souvenir !

#1.1

C’est pour ça qu’il faut toujours faire des sauvegardes !

#1.2

….et, qu’il FAUT les tenir à jour !

(ça m’a servi de leçon)

#2

Je dit Gros +1 pour bitwarden.

Merci pour l’explication

#3

Ce que j’adorerais, c’est avoir un gestionnaire de mots de passe open-source qui fonctionne en stockant ses données dans un compte personnel style Google Drive ou OneDrive. Ce qui permettrait de se passer de serveur et donc de n’avoir AUCUNE communication avec des services tiers autres que ceux qu’on utilise déjà, sachant que l’archive serait chiffrée en plus.

Et bien sûr il faudrait que le tout soit multi-plateforme, bien maintenu et suivi par la communauté, audité, etc. etc.

Enpass propose bien ça mais est propriétaire, Bitwarden est open-source mais nécessite un serveur :/

#3.1

C’est le principe d’un gestionnaire local comme Keepass, non ?

Ça fonctionne à base d’un fichier (« trousseau ») que tu peux très bien laisser dans un dossier Google Drive, One Drive ou ce que tu veux.

Perso j’utilise Keepass que je synchronise partout via un Seafile auto-hébergé.

#3.2

Je n’ai pas de dossier synchronisé sur mon PC (pour diverses raisons) et je veux aussi avoir une synchro complète sur mobile nativement. Donc ça pose pas mal de soucis, et la résolution de conflits n’est pas bien gérés (ex. si tu crées une entrée sur PC, une entrée sur mobile, puis que tu synchronise les deux).

Chose que gère parfaitement Enpass.

#3.4

Keepass2 gère la synchronisation et les collisions.

Ce qui est débile c’est que les applicatifs compatible Keepass native sous Linux ne le font pas, du coup je me retrouve avec Keepass2 qui tourne avec mono…

#3.7

Meme si c’est proprietaire je me suis laisse tente et ca marche tres bien de cote synchro.

Mon seul regret c’est qu’on ne puisse pas partager le coffre entre differents utilisateurs avec chacun son mot de passe maitre, ou alors faut que je re-essaie…

Je n’utilise pas l’appli mobile par contre. Si je ne peux pas acceder a quelque chose, tant pis ca attendra.

#3.12

Been there, done that.

KeePass sur Windows avec KeeAnywhere pour le branchement au drive

Keepass2Android sur Android qui gère directement le branchement au cloud

Sous linux, plus compliqué en effet. KeeAnywhere n’étant pas encore compatible linux, j’utilise KeepassXC avec InSync pour la synchro cloud. Moins parfait, mais fonctionnel.

Et ces trois logiciels gèrent la synchro lorsque le fichier de destination a changé.

#3.16

J’ai toujours eu des écrasements avec les solutions natives Linux de type KeepassXC&co lorsque je fais une sync vers un fichier..

Modification PC1, Modification PC2, sync PC1 > NAS, sync PC2 > NAS = écrasement des changements PC1 par PC2.

Alors que Keepass2 au travers de mono (donc non natif) gère parfaitement les collisions lors de la sync, donc j’ai pas de problème quand j’ai une modif à deux endroits que je synchronise. C’est pour ça que je reste sur l’application officiel plutôt qu’une solution native.

#3.18

pas de problème pour moi en utilisant keepassxc… mais je modifie rarement le fichier depuis keepassxc, alors ça explique peut être ? En tout cas il est censé gérer.

#3.20

Quand j’avais testé, il n’y avait pas vraiment de syncro vers / depuis un fichier.

Attention, je ne parle pas d’ouvrir deux instances depuis deux PC différents depuis un même fichier .kdbx (j’ai pas essayé) mais bien de syncro vers un fichier .kdbx identique autre que celui en cours.

#3.3

Personnellement, j’ai ma base de données Keepass en local sur mes ordinateurs et sur mon NAS.

Je fais des synchronisations avec celle du NAS (vu que ça gère bien la sync keepass2) pour que ça se met à jour partout et j’ai une sauvegarde (chiffré) vers BackBlaze du NAS.

#3.5

As tu regardé Cozy pass de la solution Cozy,io ?

C’est basé sur la solution bitwarden avec l’hebergement sur ton propre espace Cozy, une sorte de dropbox avec des services.

Le tout hebergé chez OVH en France, ou chez toi si tu le veux.

#3.8

Justement, je ne veux pas qu’il y ait de serveur. Je veux que mes mots de passe soient stockés dans une DB chiffrée sur mon Google Drive par exemple.

#3.11

Merci d’avoir évoqué Cozy Pass !

L’article nous cite comme solution de Cloud pour synchroniser ses fichiers Keepass, mais nous embarquons en effet aussi un gestionnaire de mots de passe basé sur Bitwarden.

C’est un complément indispensable aux connecteurs qui vous récupèrent vos données (factures, déclarations d’impôts, écritures bancaires…) pour vous les mettre dans votre Cloud.

En se basant sur Bitwarden on bénéficie de sa robustesse éprouvée, et on y a ajouté des fonctionnalités, comme le menu dans la page qui permet de déclencher l’autofill sans aller dans l’addon. Il nous manque le partage des mots de passe, mais c’est développé et cela va sortir sous peu !

https://cozy.io/fr/features/#pass

#3.13

C’est bien, mais tellement énervant de voir que l’usage bureautique est à l’abandon par l’ensemble des solutions vendues… BitWarden, LastPass et autre 1Password sont complètement inutiles dans ce cas. Seul le web compte.

Je suis même étonné que ce besoin, même s’il est de moins en moins fréquent, je suppose, ne soit même pas étudié dans les différents tests de NI…

#3.14

“usage bureautique” : ?

#3.15

auto-type dans des applications, pas que des pages web.

j’ajouterai, mais c’est pas le plus répandu je te l’accordes et ça dépasse la notion de bureautique, l’agent ssh.

en gros, tout les besoins de mot de passe sur son poste, au delà du navigateur.

Une petite liste personnelle de mes usages dans ce cas :

Jeux :

Bureautique :

Dev :

Exotique :

Je suis sûr que j’en oublie un bon paquet…

#3.17

On peut migrer facilement la base Bitwarden vers Cozypass et faire du MFA avec Duo Mobile (comme bitwarden) ?

J’utilise Cozy Drive depuis un moment ! En Free parce que je trouve dommage qu’il n’y ait pas d’offre intermédiaire entre 50 et 1000Go…(vraiment dommage, sinon je serais client). Mais vu que j’utilisais bitwarden avant la sortie de Cozypass, je n’ai jamais testé.

#3.6

Je te conseille KeeWeb sur l’ordi (+ KeePass2Android si tu as un android)

En gros c’est KeePass mais qui synchronise ta base de mot de passe dans des services comme dropbox / onedrive / google drive ou WebDav (pour ceux qui veulent s’auto-heberger)

C’est ce que j’utilisais avant de passer sur Bitwarden

J’ai d’ailleurs publié un billet sur mon blog hier :

https://blog.purexo.mom/posts/securite-mot-de-passe-et-mfa/

Sur mon parcours pour gérer mes mots de passes

#3.9

J’en avais entendu parler il y a longtemps mais je l’avais oublié, merci pour le lien ^^

De ce que je comprends si tu étais resté sur un usage unipersonnel tu aurais continué sur KeeWeb, et tu n’as décidé de migrer sur Bitwarden qu’à cause du partage de compte et du online-first c’est ça ?

EDIT: Je me rappelle pourquoi je n’étais pas passé dessus à l’époque, même s’il est open source, il exige une autorisation permettant à l’app d’accéder à TOUT tes fichiers Drive, et la permission des lire / modifier / supprimer. Pas terrible :/

#3.22

Oui c’est bien ça, sans besoin de partager des identifiants en communs avec ma Femme, je serais resté sur un usage KeeWeb / KeePass2Android

#3.10

J’ai un keepass, mes fichiers kdbx sont sur mon onedrive (bon ok c’est moyen, un jour nextcloud)

C’est top, un CTRL+s et one drive synchronise.

Le dossier est partagé avec la compagne, je lui ai ajouté sur son onedrive en lecture écriture. On peut chacun mettre à jour

Top!!

Sur Android, keeapass2android. Pas parfait, mais ça tourne

#3.19

Avec Keepass(X-XC) tu fais ça en 3 coups de cuiller à pot. tu mets ton fichier dans ton repertoire synchronisé (dropbox, icloud, gcloud, onedrive ou autre) et c’est synchro entre tous tes devices qui peuvent y accéder. J’ai des petits bricolages en bash/cron pour les machines sans synchro cloud.

En plus dupliquer le fichier sur plein de services ça permet d’eviter de le perdre.

T’as des clients keepass sur IOS et android qui font de l’auto-fill et aussi pour les navigateurs.

Work as expected.

Payer 50 euros par an pour stocker un fichier de quelques Ko, c’est un non sens…

#3.21

Justement, je n’ai pas de répertoire synchronisé et pour différentes raisons je ne veux pas en avoir sur ma machine (ça m’a causé pas mal de soucis par le passé).

Je suis d’accord qu’Enpass coûte très cher pour ce que c’est, je ne suis pas en train de dire que c’est plus intéressant que d’autres offres, mais en ce qui me concerne j’avais pris l’ancienne version Premium, ce qui signifie que j’ai payé une dizaine d’euros une fois et j’ai toutes les fonctions activées définitivement.

Donc il faut vraiment qu’un autre gestionnaire de mots de passe ait de gros arguments pour m’en faire changer (je ne demande que ça) - à savoir open source, multi-plateforme, synchronisation sur compte privée.

Ce que KeePass (et autres variantes) ne gère pas nativement, et même dans un dossier synchronisé je ne sais pas comment sont gérés les conflits ?

Un autre lecteur du site m’a orienté vers KeeWeb qui pour le coup est conçu pour gérer ce genre de cas et a en plus une interface web, mais qui me bloque pour une autre raison (permissions demandées trop larges).

#4

Moi je vois une autre mission remplie par les gestionnaires de mots de passe, c’est de restituer un annuaire de tous les services et sites pour lesquels on a créé un compte. Se souvenir du petit site spécialisé sur lequel on a passé une seule commande il y a cinq ans, c’est pas évident.

#5

Très juste.

+1

Ca m’a rendu service bien souvent

Edit : Et en particulier quand j’ai viré Gmail de chez moi, pour se souvenir de tous les sites auxquels je l’avais lié, sans Keepass c’était mission impossible

#6

J’ai mis KeePass un peu partout et je promène ma clé (usb) avec le trousseau. et un keepass de plus. Je n’ai jamais laissé des datas sur un serveur, mais, avec un «chaton», je me pose de plus en plus la question. Ce sont des hébergeurs de confiance. Ça se tente.

#7

J’utilisais BitWarden après avoir commencé avec LastPass. J’en était très content, mais le stockage aux USA m’emmerdait un peu.

Depuis 2 ans on a monté un petit serveur chez OVH avec des potes, on partage les frais (minimes) et on y a installé un serveur Bitwarden (entre autres). Ca marche impec… sauf quand les serveurs brulent … mais bon c’est le jeu

#8

ca serait cool si on avait un dossier sur nexinpact pour savoir comment heberger son compte firefox sur son propre serveur/nas, type synologie!

#9

Sur la synchronisation il y a UpSignOn qui propose une solution un peu différente de ce qui a été présenté.

Le trousseau est gardé localement sur chaque device connecté, et seules les différences passent (chiffrées) par les serveurs de la boîte quand il y a besoin.

Et il gère le partage de mots de passe (pour Netflix par exemple) avec d’autres utilisateurs de la solution.

#10

KeePassXC sur PC (Windows/Linux), KeePass2Android sur… Android, et Nextcloud pour synchroniser le tout (qui n’a même pas besoin d’être installé avec KeePass2Android d’ailleurs), c’est le fonctionnement que j’ai adopté, et ça fonctionne plutôt bien.

#10.1

Pareil, KeepassXC est un excellent logiciel. L’intégration aux navigateurs est magique, et il supporte bien quand la BDD est synchronisée par un stockage en ligne (dans mon cas, historiquement Nextcloud, aujourd’hui kDrive).

Et il gère également les OTP.

Et à titre de sécu (et aussi parce que je suis parano), une backup de la BDD toutes les semaines pour éviter les pertes en cas de potentielle corruption. Cela fait des années que ça n’est pas arrivé, mais on ne sait jamais.

Le seul truc qui lui manque à mes yeux est la gestion native de clés PGP, mais en attendant j’ai utilisé la possibilité de joindre des fichiers à une entrée histoire de toujours l’avoir au cas où.

#11

Sur Bitwarden également, avec l’option premium à 10 balles, notamment pour les remercier de leur taff et activer le 2FA

#12

Pour Microsoft, sommes-nous bien obligé d’utiliser leur application Authenticator pour la connexion à 2 facteur ? J’aurai bien aimé utilisé un autre outil mais je n’ai rien trouvé…

#12.1

Normalement ce n’est qu’un QR a scanner par n’importe quelle app 2FA ? Perso j’utilise Aegis (Open source, f-droid, tout ça)

#12.2

Ah oui! Il faut supprimer la 2FA puis la réactiver en utilisant une option pour utiliser une application tierce

#13

Keepass, keepass, keepass….

utilisation avec BDD stockée sur mailo.com ; avec accès par WebDAV.

Gratuit, opensource et reconnue (cf ANSSI), multiplateforme (pour ma part utilisée sur WinX, linux, Android)

#14

Justement j’utilise moi aussi Enpass, et ça fonctionne parfaitement, je n’ai jamais eu le moindre problème avec. Le seul bug que j’ai jamais eu était une corruption de la DB, que j’ai restaurée en quelques secondes vu qu’ils fait des sauvegardes auto.

Mais j’aimerais bien passer à un client open-source plutôt que de rester sur du propriétaire, même si Enpass a l’air sérieux.

#15

Je vais rejoindre le choix de beaucoup il semblerait, Keepass et Keepass2Android, avec clé et base sur deux cloud différent et une sauvegarde externe pour ma part. J’ai une méfiance notable du As A Service personnellement.

#16

Pour moi il reste un obstacle qui n’a pas été évoqué : comment récupérer un mdp lorsqu’on est sur une machine qui ne nous appartient pas et dans laquelle on a moyennement confiance ?

Ça n’arrive pas tous les jours mais c’est un coup à se bloquer complètement. Par exemple, je suis à l’étranger et mon téléphone ne fonctionne pas / a disparu.

#17

Pour avoir du Bitwarden auto-hébergé sur un Syno (qui gère Docker) , y a ça qui marche bien : https://hub.docker.com/r/vaultwarden/server

#18

Question toute bête, c’est pas “risqué” d’avoir ses mots de passe et ses clés “QR-code” MFA dans le même outil ?

J’utilise bitwarden en auto-hébergé mais ne veux pas y inclure mes MFA, bien que l’idée soit super tentante. Je les garde du coup sur FreeOTP+, qui fait très bien le job, mais des fois pour me m’identifier à un service, je dois me lever du canap et me rappeler où j’ai laissé mon GSM…

#18.1

idem, je ne melange pas. MFA avec une appli dedie, et password avec mon gestionnaire (je n’y met que les password et rien d’autre)

#19

J’utilise depuis environ un an vaultwarden autohébergé sur un VPS :

https://github.com/dani-garcia/vaultwarden

Avant, j’avais 1Password, mais leur changement de stratégie vers l’abonnement uniquement avec hébergement des données chez eux m’a refroidi…

#19.1

Exact, pas bitwarden en auto-hébergé, mais vaultwarden (car je crois simplement que bitwarden n’est pas auto-hébergeable…)

#20

Perso j’utilise https://www.passwordstore.org/ .

Le chiffrement se fait avec gpg.

J’utilise qtpass en tant que GUI et Browserpass dans le navigateur.

J’aime particulièrement le fait que ça utilise git en sous-jacent pour synchroniser sur plusieurs appareil, du coup on peux utiliser n’importe quel repo git perso ou public pour stocker ses mots de passe, en plus de ses autres projets (même mode de fonctionnement : pass git pull / pass git push) : Pas de cloud public (google ou autre), pas de service spécifique qu’il faudra monétiser d’une manière ou d’une autre (on se souvient de lastpass).

La seule contrainte c’est que c’est très “libre”, donc il faut un peu d’auto-discipline pour que ce soit efficace , et notamment suivre les “naming convention” de browerpass : https://github.com/browserpass/browserpass-extension#organizing-password-store .

#20.1

+1 pour pass. Fonctionnalité bonus que j’apprécie, la possibilité de choisir les clés PGP utilisées par dossier. J’ai une clé sur un pc qui donne accès à tous mes dossiers, et une autre pour un autre pc qui n’a accès qu’à la section “jeu”. Du coup en fonction du niveau de confiance d’un appareil et de son usage, on peut choisir ce que l’on expose.

Par contre comme dit, niveau expérience utilisateur c’est chaotique quand on fait ça… Mais rien d’insurmontable !

#21

“Il n’y a même pas de contre-indication : télécharger un gestionnaire, remplacer ses anciens de mots de passe et s’en servir pour les créations de comptes ne peut qu’améliorer la sécurité générale de vos informations.”

Enfin, mis à part qu’on créé un “single point of failure”, surtout si on utilise les générateurs & online. Un service momentanément inaccessible peut mettre dans la m…

#21.1

Bah non, si tu perds ta base, y’a aucun pb si tu as accès à tes mails :

Tous les sites ont une option j’ai oublié mon mot de passe, et tu régénères rapidement ta base.

C’est même pas plus mal car ça permet de changer tous tes mots de passe, et supprimer les vieux comptes inactifs.

Finalement il suffit de sauvegarder ses bookmarks (là où t’a un login), et se rappeler son mot de passe mail.

Moi j’évite au contraire de sauvegarder cette base qui est déjà beaucoup dupliquée (sur chaque device + le dossier cloud), et de temps en temps je m’entraine à simuler une perte pour vérifier que tout roule (ça prend une petite demi-journée)

Intérêt si ma base avait fuitée qqpart et était en cours de brut forçage, ça ne sert plus à rien car j’aurai reseter tous mes accès :)

#22

Vaultwarden auto hébergé sur mon Nas via docker. Cela fonctionne très bien.

J’étais sur keepass auparavant, mais l’ergonomie ne me plaisait pas.

Vaultwarden fonctionne bien et se rapproche des standard payant. Après est ce que c’est aussi secure.. Je ne sais pas. Il n’y a pas d’audit de securité de vaultwarden à ma connaissance, et mon NAS est peut être une passoire, n’étant pas un expert réseau.

#23

Si si c’est possible

#24

Je trouve dommage que le côté “on ne connait pas ces mots de passes” ne soit jamais abordé. Personnellement j’utilise KeePass, mais uniquement pour me simplifier la vie. Je continue de créer des mots de passes que je connais. Si je ne suis pas chez moi, ou que le système a un problème, je n’en suis pas “dépendant”.

#25

Ça fonctionne parfaitement avec Keepass, il y’a un module standard (et unpage d’aide sur le site officiel à ce sujet) qui synchronise deux versions de bdd (au niveau de l’entrée donc): ma bdd est sur un cloud lambda, et je synchro sans pb sur 5⁄6 machines (4 PC pro/perso, un iphone pro est un android perso).

Il n’ya quasiment jamais de conflis, les rares cas non gérés sont si tu ouvres et modif en même temps la même entrée sur tel et PC, là ça coince :)

#26

Quant à KeePass, aucun servcie ne lui arrive à la cheville en terme de fonctionnalité, même pour un KeePass vanille sans plugin.

Mais pour avoir développé une extension pour, tu vois bien que le truc est pas hyper qualitatif, absolument pas documenté, et que c’est une question de temps avant qu’il devienne obsolète.

On sera donc sans option pour l’usage desktop à ce moment là, et ce sera un retour arrière pour la sécurité.

#27

“Au bout d’un moment, on se posera la question : « Comment ai-je pu vivre sans ? »”

Et après avoir perdu l’accès à une base de donnée de MdP, et être revenu à une méthode manuelle, on se dit que ça reste moins dangereux que de risquer de perdre des MdP compliqués.

” Pas question d’utiliser un Dropbox, un Google Drive ou un OneDrive, puisque l’idée est justement d’éviter les grands clouds américains “

Non, l’idée est de gérer ses mots de passe de manière chiffrée…

#27.1

Pour perdre ses mots de passes avec une solution comme Keepass il faut vraiment être négligeant. Une base de données keepass pèse quelques Mo tout au plus et peut se sauvegarder extrêmement facilement en copiant le fichier sur n’importe quel support physique ou sur un serveur. Et comme cela ne pèse rien, tu peux mettre a jour tes sauvegardes sans effacer les anciennes.

#27.2

non, tu peux faire propre et perdre des mots de passe pour peu que la synchro soit mal gérée par ton appli.

#28

L’un n’empêche pas l’autre.

Eviter les grands clouds américains c’est utile aussi par conviction ou résilience.

(Mon souci n’est d’ailleurs pas tant d’utiliser les clouds américains que de n’utiliser QUE eux).

Moi même j’ai aussi des comptes dessus, dont je ne me sert qu’en sauvegarde additionnelles de choses déjà publiques par ailleurs.

Car je suis convaincu qu’on est pas à l’abri d’une coupure , accidentelle ou voulue, tout alliés que l’on soit.

#29

Personnellement, je cherche un moyen de synchroniser localement mes mots de passes entre les bases respectives de tous mes navigateurs susceptibles d’enregistrer mes mots de passe (Edge / Chrome, Opera et Firefox ) et qui carbure au GPL.

Par effet d’éventualité, qui me permette de modifier à la main les mots de passe dans sa base, pour ensuite les pousser dans les 4 navigateurs (allez, soyons fou, et qui stocke lui-même dans un fichier chiffré dont je peux définir l’emplacement … une clé USB par exemple).

Du peu que j’avais employé KeePass, il ne fait pas cela et sauf si j’ai mal lu l’article, je n’arrive pas à identifier une solution qui correspondrait ici à mon besoin.

#30

Tu peux me dire dans quel monde magique mettre qqch sur Google Drive, c’est ne pas utiliser de serveur ? Hormis le fait que c’est le serveur de qqn d’autre, installé ailleurs que chez toi ?

#31

Je pose sur mon nas (accessible Uniquement en interne pour ma part) avec une sauvegarde (chiffré sur un cloud publique (mfa, toussa hein)via les outils synology ) roulez jeunesse

#32

Au boulot, on nous a conseillé d’utiliser Keepass.

Pour le perso, suite à un de vos articles, j’ai testé Bitwarden qui fonctionne très bien (PC, Android, …). J’en suis très content et il remplace avantageusement le gestionnaire intégré à Firefox.

Je vais sauter le pas d’ici peu et installer Vaultwarden en autohébergement (NAS ou VPS, je ne sais pas encore).

#33

Quelqu’un connait-il un plugin Keepass pour pusher les mots de passe depuis son Keepass vers Firefox et Chrome ?

Je n’ai trouvé que l’inverse (Keepass aspire les password Chrome).

#33.1

KeePassXC-Browser

#34

Pour ma part ça fait quelques années que j’utilise Dashlane Premium, satisfait, mais depuis quelques semaines maintenant ils ont désactivés leur appli Windows (pour des raisons qu’on peut comprendre et expliqué en amont et sur leur blog)

Sauf qu’au passage des fonctionnalités ont disparus :

Du coup la capture d’écran de l’application Desktop dans l’article n’est plus d’actualité.

#34.1

Pourtant il me semble que c’est possible : https://support.dashlane.com/hc/fr/articles/360021374760#h_01F5AZKY3QW2E9SPWZ1M98JR62

#35

J’utilise KeepasXC avec mon fichier sur le drive puis l’application sur le téléphone et l’extension lié au navigateur..

#35.1

Je viens de tester dans tous les sens Keepassxc et greffon Firefox / Edge / Chrome.

Impossible d’avoir une vraie synchronisation entre navigateurs.

Impossible d’enregistrer un mot de passe de façon transparente sur Firefox pour qu’il soit pushé sur Edge par KeepassXC tournant en systray.

#36

Certe, mais la dernière fois que j’avais testé (pas loin d’un an) plus de la moitié des connecteus qui m’inerraissaient étaient non fonctionels. (message “en maintenance” ou quelque chose comme ca)

__

Personellement: KeepassXC + KeePassXC-Browser + Nextcloud (via Yunohost)

Et je regarde depuis quelque temps les YubiKey ou autre alternatives, mais je suis toujours pas fixé sur laquelle choisir

#36.1

vrai, les connecteurs sont délicats à maintenir, clairement les services ne veulent pas rendre la portabilité des donnée facile, pour dire le moins…

mais :

i) on peut utiliser le drive et le gestionnaire de mots de passe sans les connecteurs

ii) nous sommes sur le point - d’ici 2 mois - de sortir une innovation majeure en terme de récupération des donnée : plus de sécurité, plus de robustesse, plus facile à maintenir…

=> j’espère qu’on va vous convertir, et dans tous les cas, retours bienvenus !

#37

oui, il suffit d’exporter de Bitwarden et importer dans CozyPass

on permet de la 2FA via TOTP. Du coup l’addon ou l’app mobile remplissent automatiquement le champs TOTP du formulaire d’authentification, ce qui encore plus pratique que DUO.

Par contre pour le moment : TOTP n’est activable que depuis l’app mobile (on doit la rajouter prochainement dans l’addon browser et le client web) et nous n’avons pas du tout branché d’autres 2FA comme DUO (et là il y a plus de boulot, pas planifié so far, mais c’est à regarder).

#37.1

Merci ! je vais tester ca :)

#37.2

Du coup, pas trouvé sur l’App mobile…

Sinon, DUO c’est une pop-up sur le mobile que te permet d’accepter ou refuser, c’est rapide aussi (je ne sais pas comment cela s’appelle) ;)

Mais TOTP serait très bien.

#38

ha, mais - sauf erreur de ma part - là le problème ce ne sont pas les gestionnaires de mots de passe, mais les OS qui ne proposent pas d’API permettant aux applications de ton PC d’indiquer qu’ils ont besoin d’un login/pwd pour qu’un gestionnaire puisse y répondre.

#38.1

Je comprends la position côté Cozy “d’attendre des API” mais en attendant, je rejoins @Krystanos , KeePass permet de gérer tous ces cas sans difficulté avec son autotype (y compris les saisies via plusieurs pages successives).

Certes il faut déclencher l’autotype manuellement, encore que via les déclencheurs, il y a peut-être moyen d’automatiser.

En créant une macro du raccourci autotype sur une touche dédiée du clavier ou de la souris, on déclenche l’autotype avec un unique clic.

Cette action de remplissage volontaire va d’ailleurs dans le sens de la sécurité : en cas de formulaire bizarre ou demande douteuse d’identifiants, l’utilisateur reste le décideur pour envoyer, ou non, ses identifiants dans les champs qui les demandent.

#38.2

hum, faut qu’on regarde ça alors, je ne connaissais pas la possibilité de faire de l’autofill dans une application desktop.

Si vous avez un pointeur sur du code dans Keepass on sera intéressés de voir comment ils font.

#39

Je testerai

#40

#40.1

Je voulais dire, je n’ai pas trouvé comment l’activer depuis l’App mobile.

Si j’active 2AF sur l’application mobile, je suis redirigé sur la version Web, et la version web c’est un code par mail.

#41

Je recherche un gestionnaire de mot passe collaboratif, donc centralisé avec gestion de droit ( payant / open source).

J’entends parler de KeePass mais je ne pense pas qu’il soit centralisé.

Pouvez-vous m’aider s’il vous plait ?

MERCI

#41.1

Passbolt ?.

Je ne connais pas, je viens de voir ça.

#42

J’utilise Bitwarden depuis 3 ans maintenant. Ça a clairement changé ma vie ! J’ai en parallèle un NAS unRAID, je me suis longtemps posé la question d’auto-héberger Bitwarden via Vaultwarden. Chose que pour le moment je me refuse à faire… j’ai plus confiance en l’entreprise qui gère mon coffre que moi avec mon NAS (sécurité, etc).

#43

Les sociétés qui créent et commercialisent des gestionnaires de mots de passe sont absolument minuscules à l’échelle des géant d’internet. Leur avenir est donc incertain : elles peuvent être rachetées, par exemple, parce que les créateurs veulent monétiser leur entreprise, ou changer de politique en matière d’hébergement. La fiabilité de ces sociétés sur une longue durée est bien moindre que celle des mots de passe qu’elles génèrent ! Donc je m’abstiens. J’utilise les gestionnaires inclus dans les navigateurs sauf pour les sites sensibles.