Sans que cela ne soit aussi mystérieux que la disparition (GAG ?) de Truecrypt, l’annonce du rachat de « certains » actifs de Boxcryptor par Dropbox a de quoi laisser perplexe. Autant on peut comprendre l’intérêt de Dropbox pour une solution de chiffrement de bout-en-bout, autant les conditions de ce rapprochement restent floues, tout comme les conséquences pour les utilisateurs.

Boxcryptor, un outil de chiffrement taillé pour le cloud

Rappelons d’abord que Boxcryptor est un produit de chiffrement de fichiers, qui fonctionne de façon très intégrée (et donc très ergonomique) sur Windows, avec un chiffrement local des fichiers qui permet ensuite de transférer et synchroniser ses données en toute tranquillité dans le cloud.

Cette technique n’est pas anodine, car ainsi le fournisseur externe (OneDrive, Drive, Box, Dropbox et autres) n’est pas en capacité technique de déchiffrer vos fichiers : vous êtes et restez seul maître des clés de chiffrement, lesquelles ne transitent jamais par le réseau et ne sont pas utilisées là-haut dans les nuages.

Seuls les fichiers chiffrés sont envoyés (même si ce point ne peut pas être vérifié directement par l’utilisateur lambda). Si vous ne faites pas confiance à Microsoft, AWS ou Apple qui vous jurent qu’ils n’accèdent pas à vos données, Boxcryptor est un excellent moyen d’éloigner d’éventuels yeux indiscrets et de se protéger du Cloud Act américain et de son équivalent chinois. L’outil sait aussi gérer les équipes (donc les clés multiples) et s’interface depuis peu avec Teams.

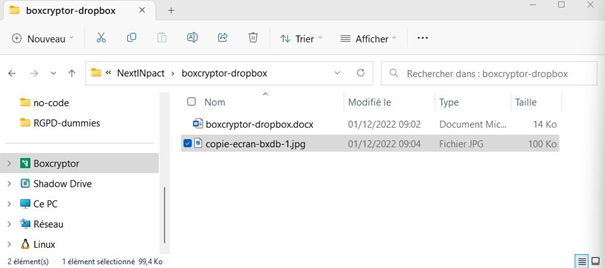

Dans l’explorateur, le fichier est visible avec une extension .bc, signifiant qu’il est chiffré. Il est aussi possible de chiffrer les noms.

Si on a accès aux mêmes fichiers, mais en passant par Boxcryptor, ils apparaissent comme dans un explorateur normal.

Une autre grande caractéristique de cet outil est de fonctionner en mode zero knowledge : les clés de chiffrement ne sont stockées nulle part ! Le mécanisme est de produire des clés (selon une méthode éprouvée cryptographiquement) à la volée, de manière qu’elles n’apparaissent qu’en mémoire vive, et qu’elles ne soient jamais stockées même en local. Et cela, nous avons pu le vérifier.

Enfin, Boxcryptor était la propriété de Secomba GmbH, une société allemande de taille plutôt modeste (son site web laisse apparaître une trentaine de profils), dont les investisseurs étaient issus d’Agile Partners, une société également allemande. La solution en elle-même avait fait l’objet d’un audit « indépendant » plutôt satisfaisant, de la part de la société suisse Kudelski, elle-même assez réputée dans son domaine. Donc bien que cet audit soit commandité par Secomba, on peut penser que les résultats fournis sont objectifs.

Des équipes de Boxcryptor désemparées

Le moins que l’on puisse dire, c’est que les salariés n’ont pas la même interprétation positive de cette stratégie. L’équipe des ventes et du marketing a été licenciée. Désormais, l’occupation des personnes concernées est probablement d’affûter leurs CV et de lancer les recherches pour se recaser. Ambiance de fête à la veille de Noël.

Côté Dropbox, on nous dit que de « nombreux » employés se verront offrir un poste au sein de Dropbox, sous réserve de finalisation de l’accord. « Nombreux » ne signifie pas tous : hélas, dans ce genre d'opérations, on se doute que tout le monde ne trouvera pas son compte, même si aucun des deux partenaires n’a fait mention de licenciements dans leurs communiqués sur le sujet.

Une communication peu convaincante

Quoi qu’il en soit, la première communication sur cette opération fut opaque. Pas un mot en dehors des communiqués officiels : Boxcryptor renvoie sur Dropbox, qui renvoie… à deux billets de blog ! « …mais nous n'avons malheureusement rien d'autre à ajouter pour le moment. Je ne peux que vous rediriger vers le blog […] partagé avec vous, et [notre blog] », nous répond la société.

Le 7 décembre, une nouvelle communication est lancée par Boxcryptor auprès de ses utilisateurs, se référant à un nouveau billet de blog : « Our new chapter with Dropbox ». Et là, c'est le refroidissement assuré : on comprend que Boxcryptor fonctionnera jusqu’à la fin des licences déjà souscrites, avec une petite rallonge (gratuite) au 28 février 2023 pour les licences Company et Entreprise, mais le service s’arrêtera ensuite.

Le porte-parole de Dropbox que nous avons recontacté nous a confirmé que plus aucune nouvelle licence ne sera accordée, pas même aux clients existants. La technologie zero knowledge de Boxcryptor, qui n’est d’ailleurs pas encore intégrée à Dropbox, sera par la suite réservée à ses clients payants. Dropbox recommercialisera-t-il un équivalent sous sa marque ? Toute la communication laisse penser que non, et pour l’instant rien n’indique qu’il sera possible de se synchroniser avec d’autres stockages clouds que Dropbox.

Boxcryptor montre tous les signes d’un abandon proche ; il ne pourra pas être repris non plus, les brevets essentiels devant désormais être la propriété de Dropbox.

Sus à la concurrence

La pérennité de Boxcryptor n’étant plus assurée, il ne nous reste qu’une solution : la fuite vers un concurrent. Mais vers qui ? Microsoft brille par l’absence de solution équivalente (permettant de chiffrer les contenus avant envoi dans le cloud) pour le grand public, probablement pour éviter les mêmes tourments qu’Apple lorsqu’il souhaite étendre au maximum le chiffrement de données de ses utilisateurs.

Même AIP a de grosses limitations comme de ne prendre en charge que certains types de fichiers, et la gestion des clés n’est pas des plus limpides pour un utilisateur final comme vous et moi et implique une double gestion de clés. Il faut alors se tourner vers d’autres éditeurs d’envergures disparates. Le problème principal est qu’il n’y a que très peu de solutions équivalentes.

Les conteneurs

Il est bien sûr possible d’utiliser des conteneurs, comme TrueCrypt et ses forks (le plus stable et le plus français étant VeraCrypt) ou Zed! (de PrimX). On peut également penser à BitLocker, cryhod ou LUKS/cryptsetup sous Linux mais avec un chiffrement des données uniquement au repos et au niveau d’un volume (et non d’un fichier), cela ne protège que du vol de matériel. Dès que la machine est allumée, les données sont en clair, et il n’est pas possible de contrôler la machine distante ni d’envoyer des fichiers en les chiffrant : on maîtrise (un peu) ce qui est en local, mais rien de ce qui est distant.

Or notre cas d’usage avec Boxcryptor est de chiffrer localement pour ensuite synchroniser les fichiers chiffrés sur un support distant. Si les conteneurs sont bien chiffrés localement, la moindre modification d’un seul octet d’un minuscule fichier obligera à renvoyer l’ensemble du conteneur, ce qui est acceptable pour une sauvegarde régulière, mais pas pour un transfert en temps réel par réseau. On ne pourra pas non plus ouvrir directement un fichier sans avoir à rapatrier l’ensemble du conteneur.

Les stockages cloud

Hors de périmètre également : les solutions comme le futur Dropbox, à savoir une solution annonçant chiffrer localement mais envoyant les données sur l'espace de stockage dédié. Certes, cela permet le chiffrement local, la synchronisation et l’ouverture on the fly d’un fichier, mais cela nous lie à un fournisseur et ne nous permet pas de sécuriser nos autres stockages éventuels (genre OneDrive ou Google Drive).

Parmi ces solutions, on trouve le français LockFiles et des solutions de backup ou de stockage cloud comme IDrive, Carbonite, ParSec, etc. Il existe de nombreux produits, on en trouve même de très bonne facture, mais sans offrir la souplesse de Boxcryptor.

Les yeux pour pleurer

« La cigale, ayant chanté Tout l'été,

Se trouva fort dépourvue

Quand la bise fut venue. »

Vous l’avez compris, les solutions de remplacement ne se bousculent pas au portillon. Nous vous avions parlé il y a quelque temps de Cryptomator, mais les alternatives sont rares. La règle semble donc être pour les différents éditeurs « je protège vos données, mais je les garde chez moi ».

Ou plus précisément : je garde le client chez moi. Il est très curieux que ce domaine de la protection des données reste aussi peu fourni en solutions fiables et de confiance. Une étude d’impact pourrait s’avérer nécessaire, et pour cela nous vous invitons à contribuer en commentaire en proposant tous les outils qui répondraient à cet objectif pourtant simple, à savoir protéger ses données stockées à l’extérieur, tout en y accédant et en les synchronisant de façon simple et rapide.

Commentaires (22)

#1

Je crypte tous mes drives avec Cryptomator depuis pas mal d’années, je n’ai jamais eu de problème avec

#1.1

Aller je fait le pénible… Désolé d’avance

“Crypter” n’existe pas en français. C’est chiffrer/déchiffrer quand tu connais la clé de chiffrement (ce que je te conseille). Sinon c’est décrypter quand tu connais pas la clé.

Donc crypter reviendrais a chiffrer sans connaitre la clé ! Ce qui est impossible

#1.2

Techniquement si. C’est tout a fait possible ! Mais dans ce cas on parle plutôt de corruption des données, tout simplement 😁

#1.3

Tu as raison, en fait le seul moment où l’on cherche à crypter les données c’est lors de la destruction d’un support magnétique avec un champ magnétique puissant pour “effacer” les données…

#2

Dommage. Un de moins.

Dans ce domaine, il est vrai qu’il manque de solutions clé-en-main, répondant à ce cahier des charges complexe: code ouvert ou audité, chiffrement local, clés locales, le service pas associé à un cloud particulier, chiffrement au niveau du fichier et non du conteneur, si possible chiffrement et transfert automatique en arrière plan, possibilité de ne garder qu’un fichier virtuel en local pour gagner de l’espace disque… et surtout facile d’utilisation pour un non-informaticien.

J’ai laissé tombé cette quête il y a longtemps, notamment le dernier point. J’utilise maintenant une solution open-source, qui n’est liée à aucun service cloud, avec de multiples fonctionalités, mais clairement pas “clé en main”: git-annex, une surcouche à git. Elle répond à mon cahier des charges, mais ca ne peut pas remplacer un boxcryptor question “facilité de mise en oeuvre”.

#3

C’est le moment de basculer sur PARSEC (https://parsec.cloud) solution open source de partage Zero Trust et zero knowledge certifiée CSPN par l’ANSSI (https://www.ssi.gouv.fr/entreprise/certification_cspn/parsec-version-2-0-0/) …

#3.1

partage certes, stockage non.

le principal intérêt de Boxcryptor était de sécuriser le stockage dans des solutions de cloud abordables. à 5€ les 100Go, parsec ne répond pas à cette demande.

personnellement j’utilisais Sync qui propose le chiffrement côté client et la synchronisation entre plusieurs machines. à un tarif correct. sauf que c’est hébergé aux US.

y’a proton drive qui arrive, mais pour l’instant c’est juste du dépôt de fichiers, pas de synchro.

Kdrive va apparemment proposer du chiffrement côté client aussi, mais on attend toujours.

edit: évidemment ces solutions sont dépendantes du fournisseur de cloud en question. je ne connais pas de solution (outre cryptomator) qui propose le même genre de service que boxcryptor.

#3.2

Un résumé de Parsec :

Mais que demande le peuple ? :)

#4

Le cas d’usage décrit ici est un problème que j’ai trouvé compliqué.

https://wiki.archlinux.org/title/Data-at-rest_encryption#Block_device_vs_stacked_filesystem_encryption

J’ai aussi trouvé un outil nommé “cryfs” mais pas sur que j’ai envie de confier mes données avec un tel nom….

Il faut aussi penser à la stabilité / pérénité des outils… la preuve dans cet article, mais c’est tout autant vrai en opensource.

#5

J’utilisais encfs. Depuis quelques temps je suis passé à gocryptfs avec droidfs pour voir mes fichier sous Android.

#6

Intéressant.

https://docs.parsec.cloud/fr/latest/architecture.html

Note: Je ne regarde QUE la solution auto-hébergé depuis le site github, je ne souhaite pas héberger mes données ailleurs.

Je note qu’une base de donnée PostgreSQL est requise => Peut-on récupérer les données en cas d’urgence si cette base n’est pas opérationnelle ?

Pour le reste effectivement ça me parait bien documenté, clair, en python (dispo sous pip)

Merci !

Je pense tenter ça avec un backend S3 GarageHQ https://garagehq.deuxfleurs.fr/

#7

Cryptomator, open source, existe depuis de nombreuses années et fait le même job que boxcryptor. Hop recherche d’alternative terminée :)

#8

Merci pour ce bel article.

En solution payante pour les entreprises il y a Stormshield Data Security, certifié par l’Anssi. Je ne l’ai utilisé qu’en mode local (chiffrement de fichiers ou de volume). Mais leur site internet annonce une solution cloud avec du chiffrage de bout en bout. Le fichier serait chiffré localement, puis synchronisé sur le cloud.

#9

J’utilise Cryptomator sur Dropbox depuis très longtemps et ça fonctionne avec un mobile et les ordinateurs.

#9.1

Salut, vous avez combien de fichiers dans votre coffre Cryptomator ?

J’ai des centaines de Go et des milliers de fichiers chiffrés avec Boxcryptor (300Go / 55000fichiers), je n’ai jamais rencontré de problème.

J’ai par contre entendu dire de Cryptomator avait tendance à corrompre les données, ce qui ne me rassure pas vraiment…

Et de ce que j’ai pu voir, contrairement à Boxcryptor, Cryptomator ne fait pas que chiffrer le fichier, il place ça dans son propre conteneur, la où il veut).

Et Boxcryptor s’intègre parfaitement ave la fonctionnalité “fichiers-à-la-demande” de OneDrive, je ne pense pas que ça puisse être possible avec Cryptomator.

#9.2

Je n’ai pas eu de problème de corruption de mon côté depuis très longtemps. J’en ai eu il y a quelques années.

Les fichiers sont stockés dans un dossier et sont chiffrés unitairement par bloc (nom du fichier , nom du dossier et contenu). Ce qui est très pratique pour la synchro et je pense compatible avec les fichiers à la demande.

Par contre, je n’ai que quelques milliers de petit fichier qui représente 1 à 2 Go.

#9.3

Merci pour les infos !

#10

Axcrypt fait le job.

#11

Un sujet à peine évoqué dans l’article : les “brevets logiciels”. En Europe, ces brevets sont illégaux, mais l’office européen des brevets et autres tord la loi pour prétendre qu’il est en droit d’en délivrer.

Il s’agit d’une menace considérable pour l’industrie informatique européenne, qui doit être contrée politiquement, comme cela avait été fait en 2005 par le rejet de la directive européenne (écrite par les lobbies) visant à les légaliser.

#12

Difficile de comprendre

Client pro Dropbox et Boxcryptor, que vont devenir les fichiers en févriers 2023 du coup ? Dois-je m’inquiéter pour nos fichiers ?

#12.1

Je pense que tant que tu as ta clé de chiffrement, tu pourras toujours (dé)chiffrer tes fichiers.

Boxcryptor a un mode “hors ligne”, où tu n’as pas besoin d’être connecté pour qu’il fonctionne.

Mais clairement, il falloir penser à autre chose…

Pour parler franchement, ce rachat me fait vraiment chier. Boxcryptor avait l’avantage d’être clair, symple, efficace et bien intégré.

Je n’ai malheureusement pas trouvé de vrai équivalent pour le moment.

#13

Je viens de passer de Boxcryptor à Cryptomator.

J’ai un Mac et un PC qui partagent le même dossier chiffré par Cryptomator (comme ce fut le cas avec Boxcryptor) via iCloud.

Chaque modif d’un côté se reporte à l’autre.

Mes donnés sont donc dans le PC, le cloud, le MacBook, synchronisées.

Par sécurité j’ai une copie des mêmes données dans un container chiffré aussi sur mon Synology.

J’ai 200Go de fichiers divers, scan, PDF, Excel, images,… dans des centaines de répertoires.

J’ai galéré plusieurs jours car au départ j’ai tout lancé en même temps le passage de Boxcryptor a Cryptomator, copie de fichiers du NAS vers le Mac au travers d’iCloud chiffré par CryptoM. Et en même temps le PC enclenché qui voyait les fichiers arriver sur iCloud et déchiffrait dans le répertoire ouvert par Cryptomator. Ce n’était pas fiable.

Entre iCloud qui plantait vu la charge et des désynchronisations de répertoires.

Ensuite reparti de 0, supprimer iCloud sur PC et sur Mac. Répertoire destiné à Cryptomator vide. Réactive iCloud sur PC et MaC, crée le container Cryptomator, tout connecté. Vérifié avec quelques fichiers. Ok.

Désactivé iCloud et Crypto sur PC. Fait la copie complète des fichiers du NAS vers le Mac dans le container Cryptomator, attente de la fin et que tout ait été envoyé sur iCloud chez Apple. Ensuite réactive iCloud sur PC pour récupérer le tour chiffré et finalement activé Cryptomator sur PC.

Quasi tout OK sauf une dizaine de fichiers non visibles sur PC (mais sur Mac oui) pourtant ils partagent la même structure chiffré. Cela reste un mystère. fiable à 99%.