Un cardiologue franco-vénézuélien de 55 ans, résidant à Ciudad Bolivar, au Venezuela, vient d'être inculpé par la Justice américaine pour avoir conçu des rançongiciels, et s'être vanté de son utilisation par des hackers parrainés par l'Iran pour attaquer des entreprises israéliennes.

Dans un message posté en octobre 2020, un vendeur répondant au nom de Nosophoros se vantait en effet que son rançongiciel Thanos avait été utilisé par le groupe de hackers d'État iranien MuddyWater pour attaquer de grandes organisations israéliennes, renvoyant vers deux articles russes à ce sujet.

Le communiqué du département de la Justice précise que Moises Luis Zagala Gonzalez (Zagala) avait en outre formé les attaquants à qui il avait vendu ses rançongiciels sur la façon d'extorquer leurs victimes, tout en leur proposant de partager les bénéfices :

« Lors de discussions privées avec des clients, Zagala leur a expliqué comment déployer ses produits de ransomware, comment concevoir une note de rançon, voler les mots de passe des ordinateurs des victimes et définir une adresse bitcoin pour les paiements de rançon. »

L'acte d'accusation le présente également comme « un expert en rétro-ingénierie, ou "cracking", des appareils mobiles et des logiciels afin de supprimer les restrictions de protection imposées par le fabricant ».

Un magicien de la rétro-ingénierie issu de l'underground informatique

L'enquêteur du FBI explique en effet qu'en 1997, Zagala contribuait à la « High Cracking University (HCU) », une communauté en ligne réunissant « une élite de hackers et de rétro-ingénieurs », sous le pseudo +Aesculapius (les membres HCU ajoutent un + au début), référence à l'ancien dieu greco-romain de la médecine et fils d'Apollon, qui mourut foudroyé pour avoir ressuscité les morts.

HCU avait été créée par « Old Red Cracker (+ORC) », l'un des pionniers de la rétro-ingénierie dont l'identité n'aurait jamais été rendue publique mais qui pourrait être français.

Fravia, pseudo d'une légende de la rétro-ingénierie et de la scène underground des hackers des années 90, décédée en 2009, présentait +Aesculapius comme un « professeur », le qualifiant de « magicien reverseur très doué » :

« C'est un vrai grand cracker, capable d'enseigner et de travailler sur des projets difficiles. Il est en outre l'auteur de la "nouvelle génération" de protections basées sur l'assemblage (voir protecti.htm). »

Dans un article de 1999 intitulé « La passoire », +Aesculapius expliquait que « HCU n'est PAS un groupe de cracking, c'est une université ouverte, ouverte à TOUS les crackers, protecteurs et inverseurs... si possible » :

« Que vous fassiez partie d'un groupe, que vous soyez un loup solitaire, que vous soyez professeur d'université en informatique ou PDG de votre propre société de logiciels, nous nous en fichons : nous voulons vos connaissances, nous vous donnerons nos connaissances. Vous n'avez pas besoin d'être programmeur, vous devez comprendre le code, ce n'est PAS la même chose. [...] C'est la mission que +ORC nous a confiée, c'est ce qui a radicalement changé la scène des crackers au cours des trois dernières années. »

Il y partageait des tutoriels consacrés au craquage de sharewares, ainsi que des défis destinés à servir de tests d'admission aux postulants à HCU, précise l'enquêteur du FBI. Ce que l'on peut d'ailleurs vérifier en consultant l'archive de son propre site perso, où +Aesculapius fournissait des dizaines de cracks et de numéros de série.

Caractéristique emblématique de cette fin des années 90, le cracker avait d'ailleurs pris la peine de rajouter un pop-up précisant que « Les informations contenues dans cette page sont uniquement destinées à des fins de divertissement » :

« Il est illégal de distribuer des cracks dans le même paquet que le programme original ou le programme lui-même déjà craqué. Si vous n'êtes pas d'accord avec ces termes, s'il vous plaît, appuyez sur le bouton ANNULER maintenant ! Ma page a été traduite en anglais en raison de son universalité !!! »

Après quelques années passées à partager ses connaissances, Zagala aurait cela dit fini par les mettre en pratique en entrant dans le business des rançongiciels, à en croire le FBI.

Un rançongiciel en référence à un film d'horreur

Jigsaw v.2 (scie sauteuse), l'un de ses derniers rançongiciels, disposait même d' « un compteur "Doomsday" » (que l'on peut traduire par apocalypse, jour du Jugement dernier ou fin du monde). Il comptabilisait le nombre de tentatives d'éradication du rançongiciel par leurs victimes, de sorte que « si l'utilisateur tue le rançongiciel trop de fois, alors il est clair qu'il ne paiera pas, et mieux vaut effacer l'ensemble du disque dur », précisait Zagala en discutant avec un client :

« Il y a une punition… [si] l'utilisateur redémarre. Pour chaque réexécution, il vous punira avec 1 000 fichiers supprimés. »

Dans un message de promotion posté sur un forum de cybercriminels, Zagala vantait une autre option de « Punition étendue si la rançon n'est pas payée [qui] va jusqu'à l'effacement de tous les disques durs et la destruction du secteur de démarrage ».

Jigsaw offrait également la possibilité de voler les mots de passe et informations liées aux cartes de paiement de ses victimes, pouvait aussi contaminer, latéralement, les autres ordinateurs reliés en réseau. Il disposait d'un second compteur faisant automatiquement augmenter la rançon au fur et à mesure du temps.

Le nom du rançongiciel serait une référence directe à un film d'horreur, avec une demande de rançon s'affichant au-dessus de l'un de ses personnages, la marionnette d'un tueur en série sadique, tout en reprenant sa phrase fétiche : « On va jouer à un jeu ».

The Register avait à l'époque souligné la nouveauté que représentait ce type d'exploitation psychologique d'images et de références à des films d'horreur pour faire pression sur les victimes :

« Les profondeurs dans lesquelles l'auteur est allé, avec le texte défilant en temps réel, le compte à rebours, l'augmentation du montant de la rançon et les associations d'horreur, jouent sur l'esprit de ceux qui ont peut-être vu le film ou même de ceux qui sont vulnérables ou nerveux. »

Après que Zagala a détaillé les fonctionnalités de Jigsaw, le client le remercia, relève le FBI : « Monsieur, j'ai vraiment besoin de vous dire ceci... Vous êtes le meilleur développeur de tous les temps ». À quoi Zagala répondit : « Merci, c'est agréable à entendre. Je suis très flatté et fier ». « Zagala n'avait qu'une seule demande : "Si vous avez le temps et que cela ne vous pose pas trop de problèmes, veuillez décrire votre expérience avec moi" dans une revue en ligne. »

Plusieurs de ses clients avaient de fait vanté les mérites de ses rançongiciels. L'un d'entre eux le qualifiait de « très puissant » : grâce à lui, il avait réussi à infecter un réseau d'environ 3 000 ordinateurs. Un autre écrivait, en russe : « Nous travaillons avec ce produit depuis plus d'un mois maintenant, nous avons un bon profit ! Le meilleur soutien que j'ai rencontré. »

Un second rançongiciel inspiré d'un « super-vilain » de dessin animé

Fin 2019, Zagala avait en outre commencé à faire la publicité d'un nouveau « Private Ransomware Builder » permettant à ses acquéreurs de créer leurs propres rançongiciels personnels, présentés comme « presque indétectables par les antivirus ».

Le communiqué précise que son nom, Thanos, « semble être une référence à un "super-vilain" de dessin animé [...] responsable de la destruction de la moitié de toute la vie dans l'univers, ainsi qu'une référence à la figure "Thanatos" de la mythologie grecque, qui est associée à la mort ».

Le rançongiciel disposait de très nombreuses options, dont une « anti-VM » (pour machine virtuelle) conçue pour déjouer les environnements de tests utilisés par les chercheurs en sécurité. Il y avait aussi plusieurs options de « message trompeur » et d'offuscation, de sorte de rendre les rançongiciels furtifs aux antivirus, ainsi que d'une fonction d'auto-suppression, rendant sa détection et sa récupération « presque impossibles ».

Zagala se confie... à un indic' du FBI

Zagala proposait deux modes de commercialisation : ses clients pouvaient acquérir une « licence » leur permettant de l'utiliser pendant un certain temps, ou bien rejoindre un « programme d'affiliation » les obligeant à reverser à Zagala un pourcentage des rançons extorquées.

Il en faisait la publicité sur différents forums fréquentés par des cybercriminels, utilisant divers pseudos faisant référence à la mythologie grecque, dont « Aesculapius », et « Nosophoros », qui signifie « porteur de maladies » en grec.

Aux alentours de novembre 2021, Zagala commença à utiliser un troisième pseudo, « Nebuchadnezzar », ce qu'il justifia auprès d'une source confidentielle du FBI pour préserver son « OPSEC… la sécurité opérationnelle » parce que « les analystes de logiciels malveillants sont partout sur moi ». Et ce, tout en confirmant donc à l'indic' du FBI, sous le pseudo « Nosphoros », que « Nebuchadnezzar, c'est aussi moi »...

Fravia était de fait l'un des pionniers de l'anonymat sur Internet, et il est pour le moins curieux que Zagala, si c'est bien lui, ait pu de la sorte continuer à utiliser son pseudonyme historique Aesculapius en se lançant dans le business des rançongiciels, quand bien même ses activités à HCU l'étaient sous pseudonyme, et sans que l'on sache non plus à ce stade si Zagala avait à l'époque été identifié.

Une succession hallucinante d'erreurs de débutant

Reste que dans l'acte d'accusation, le policier du FBI explique qu'un message partagé par Zagala sur un forum avait permis à une entreprise de cybersécurité de découvrir un lien dans le code de Jigsaw renvoyant à l'ordinateur Windows d'un certain « Moises » :

C:\Users\Moises\Desktop\jigsawransomware2019-master\JigsawRansomware\obj\Debug\JigsawRansomware.pdb

De façon encore plus troublante, pour ne pas dire confondante, Aesculapius demandait aux acquéreurs de ses rançongiciels qu'ils procèdent à un paiement via un compte PayPal enregistré au nom de Moises Zagala et associé à l'adresse moiseszagala[@]gmail.com, à son numéro de téléphone portable, ainsi qu'à l'adresse postale de Zagala à Ciudada Bolivar.

Une demande d'accès à son compte Gmail confirmait par ailleurs son numéro de téléphone portable, et qu'il s'était renvoyé à lui-même un courriel évoquant des conversations WhatsApp avec un client de Jigsaw. Un autre contenait deux pièces jointes, dont un portefeuille Monero localisé :

C:\\Users\\Moises\\AppData\\Local\\Temp\\0861013C\\Directory\\Wallets\\Monero\\Nosophoros.

Une capture d'écran liant Aesculapius et Zagala

La seconde pièce jointe, intitulée « VictimScreenShoot.jpeg », montrait une capture d'écran révélant non seulement une tentative d'espionnage d'une victime du rançongiciel, mais aussi et surtout plusieurs informations le reliant explicitement à Zagala, explique le FBI :

« Plus précisément, l'image est une capture d'écran du bureau d'un ordinateur montrant un navigateur ouvert sur son compte Gmail. L'un des courriels visibles sur la capture d'écran [...] inclut le numéro de téléphone discuté ci-dessus qui est associé à ZAGALA. Un lien vers un autre compte appelé "Aesculapius" est également visible dans la fenêtre Gmail de la capture d'écran. Enfin, au centre de la capture d'écran se trouve un dossier dont le chemin est "Moises Zagala > source > repos > BankingTrojan > BankingTrojan > bin > Debug". »

Un autre courriel, datant de mai 2020 et avec comme objet « Licence Thanos », le reliait d'ailleurs explicitement à Zagala : « Bonjour Moises Zagala, j'ai eu un problème avec ma licence Private Ransomware Builder. Pouvez-vous m'aider à résoudre mon problème de licence ? »

En septembre 2020, l'agent infiltré du FBI afin d'acheter une licence Thanos explique avoir reçu pour instruction d'envoyer l'argent sur un compte hébergé par une plate-forme de crypto-actifs qui lui confirma par la suite qu'il avait été ouvert par un certain « Nosophoros » dont le nom complet était Moises Luis Zagala Gonzalez, et dont l'adresse électronique était moiseszagala[@]gmail.com.

Tout ça pour... 4 580 dollars seulement

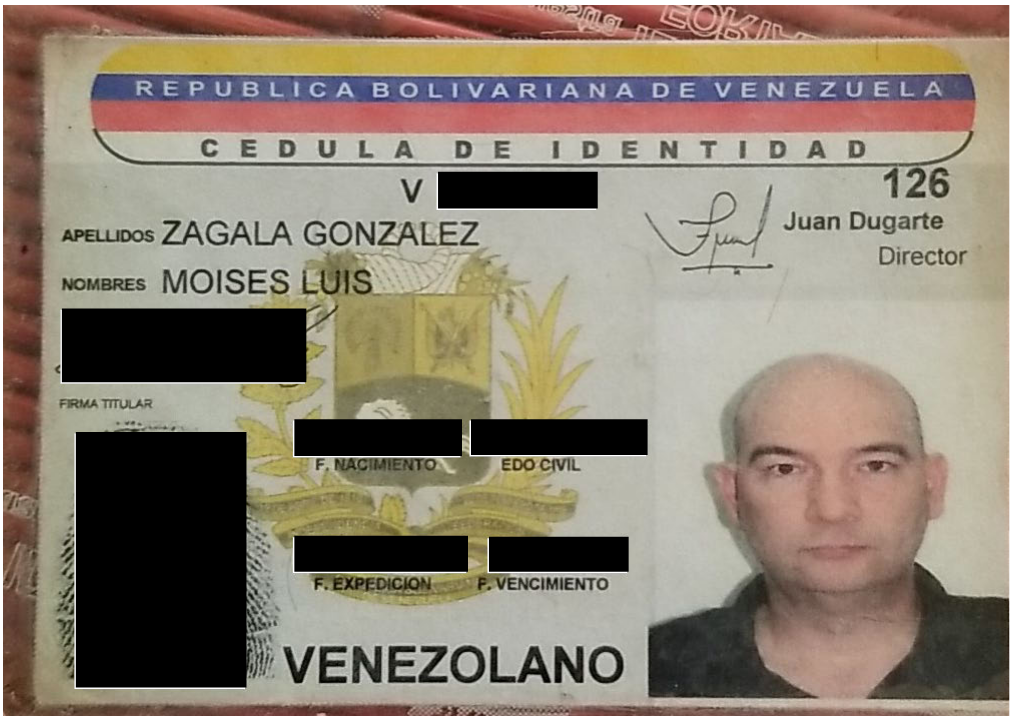

Les données de voyage de la douane américaine confirmaient par ailleurs que Zagala s'était plusieurs fois rendu aux États-Unis, qu'il avait confié aux douaniers que son adresse était bien moiseszagala[@]gmail.com, et que la photographie correspondait bien à celle de la pièce d'identité qu'il avait envoyé à la plate-forme de crypto-actifs.

Le policier du FBI découvrit par ailleurs un second compte Paypal associé à Jigsaw et renvoyant lui aussi aux noms et adresses de Zagala, et un troisième enregistré aux nom et prénom de son propre frère, qui réside en Floride, et que le vendeur de Jigsaw avait présenté à l'indic' du FBI comme étant son « associé ».

De plus, l'infrastructure informatique de contrôle de Thanos, louée chez un prestataire américain, était elle aussi reliée avec une seconde adresse Gmail qui, non contente d'utiliser le même identifiant que les comptes Paypal et Gmail de Zagala, avait reçu de moiseszagala[@]gmail.com un scan du permis de conduire de Zagala, contenant donc aussi sa photographie.

En mai 2020, une seconde « source humaine confidentielle » du FBI était entrée en contact avec lui pour discuter d'une éventuelle adhésion à son programme d'affiliation, à quoi Zagala répondit « Pas pour le moment », avant de lui proposer d'acquérir une licence pour 500 $ par mois avec des « options de base », ou 800 $ avec des « options complètes ».

En octobre, Zagala lui expliquait qu'il avait personnellement « un maximum de 10 à 20 » affiliés à un moment donné, et « parfois seulement 5 ». Mais également qu'il avait un associé qui « sait comment corrompre » les sauvegardes, et comment désactiver les antivirus.

Le FBI précise que les deux indicateurs infiltrés qui ont échangé avec Zagala, et contribué à leur enquête, avaient par ailleurs plaidé coupable d'accusations de vol d'identité et de piratage informatique. Ils avaient coopéré avec le FBI « dans l'espoir de bénéficier d'une certaine clémence en prévision de leurs condamnations, ainsi que d'une aide à l'immigration de la part du gouvernement afin de pouvoir rester aux États-Unis » plutôt que d'être renvoyés dans leurs pays d'origine.

Le FBI estime qu'entre août 2019 et avril 2020, Zagala aurait perçu au moins 4 580 dollars et, s'il n'a pu estimer le nombre total de rançongiciels qu'il aurait réussi à commercialiser, le serveur de contrôle de Thanos dénombrait 38 licences. Ce qui, in fine, relativise la menace qu'aurait représentée Zagala.

S'il est reconnu coupable de ce dont il est accusé, Zagala « encourt jusqu'à cinq ans d'emprisonnement pour tentative d'intrusion informatique et cinq ans d'emprisonnement pour complot en vue de commettre des intrusions informatiques ».

Commentaires (13)

#1

Mouais, il est ptet doué avec ses logiciels, mais niveau anonymisation, c’est un zéro pointé…

#2

Merci JM pour cet article très sympa et intéressant !

J’avoue que j’avais toujours été curieux de la communauté derrière les cracs et autres, c’est intéressant d’en avoir un aperçu (à l’époque où le crac’ n’était pas encore toujours un virus lui-même

Le bonhomme était cardiologue avec un sacré passe-temps

#3

Merci Jean-Marc pour cette série d’articles toujours aussi savoureux à lire :)

#4

Merci, très bon article. Effectivement il est bon en soft, mais pas pour se sécuriser soit même (après ce sont deux choses complètement différentes, deux métiers différents).

#5

A quand une adaptation Netflix ?

#6

Toujours intéressant de lire l’historique de ce pan de l’informatique, en remontant à des “légendes” du crack.

#7

Merci pour l’article. J’attends avec impatience l’enquête de Jean-Marc sur l’identité de +ORC !

#8

Le gmail avec le double facteur sur son no de mobile faut quand même être un peu…

#9

Merci pour cet article

#10

intéressant comme histoire, merci. Par contre bizarrement pas très rentable son affaire… mais s’il été cardiologue à coté, il avait déjà de quoi faire… Ah les passions ! Pas toujours rentable mais quel plaisir d’en voir le résultat !

#11

Visiblement +ORC est plus doué pour protégé son identité.

#12

Je suis assez étonné des peines possible : 5 ans.

Ce n’est pas énorme alors que cela peut paralyser un hôpital et peut-être tuer quelqu’un.

#13

Merci pour cet article, intéressant et surprenant de voir le niveau «d’opsec» proche du néant

Il sera jugé au Venezuela ou USA ?