L'administrateur du plus gros forum de reventes de fuites de données a été arrêté en Grande-Bretagne, où il attend une possible extradition aux États-Unis. L'enquête du FBI a été grandement facilitée par le fait qu'il avait relié son profil délinquant à sa véritable identité à de (très) nombreuses reprises.

Un Portugais de 21 ans, Diogo Santos Coelho, a été arrêté au Royaume-Uni le 31 janvier à la demande des États-Unis, incarcéré et inculpé dans l'attente d'une procédure d'extradition, révèle le département de la Justice américain.

Il est accusé d'avoir été le principal administrateur de RaidForums.com, un forum de discussion mais aussi et surtout l'une des principales plateformes de revente de données piratées, créé en 2015 et qui avait été saisi puis fermé en février.

Avant cette saisie, les membres de RaidForums y revendaient « des centaines de bases de données volées à des entreprises, des universités et des entités gouvernementales aux États-Unis et ailleurs, y compris des bases de données contenant les données sensibles et privées de millions d'individus à travers le monde, contenant plus de 10 milliards d'enregistrements uniques », précise le communiqué :

« RaidForums permettait également d'organiser et soutenir des formes de harcèlement électronique, notamment par le biais de "raids" – la publication ou l'envoi d'un volume écrasant de contacts sur le moyen de communication en ligne d'une victime – ou de "swatting" – pratique consistant à faire de faux rapports aux agences de sécurité publique sur des situations qui nécessiteraient une réponse importante et immédiate des forces de l'ordre armées. »

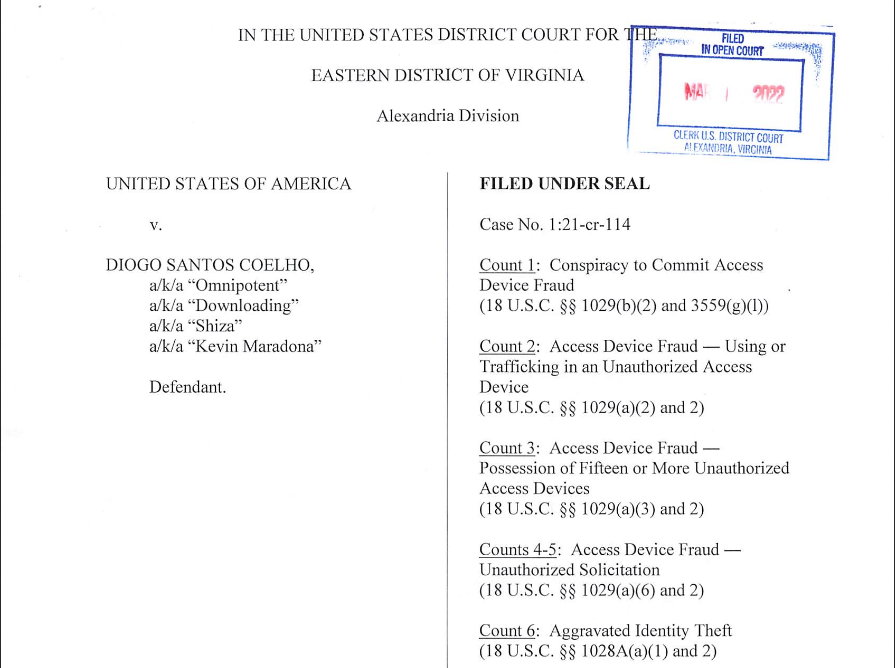

Coelho, qui répondait aux pseudonymes d'« Omnipotent », « Downloading », « Shiza » et « Kevin Maradona », fait l'objet de six chefs d'inculpation, l'accusant notamment de complot, fraude aux dispositifs d'accès et de vol d'identité aggravé, dont cinq passibles d'une peine maximum de 10 ans de prison.

Une enquête du FBI, d'Europol et de cinq polices européennes

Si l'accès au site était possible à n'importe qui, il fallait par contre s'y enregistrer pour pouvoir acheter ou vendre des données, et accéder à des services réservés aux membres « VIP », « MVP » et « God », le statut le plus complet, offrant un accès « quasi illimité », et donc coûteux.

RaidForums facturait en effet « des prix croissants pour des niveaux d'adhésion offrant un accès et des fonctionnalités plus importantes » :

« RaidForums vendait également des "crédits" qui donnaient aux membres l'accès à des zones privilégiées du site Web et leur permettaient de "déverrouiller" et de télécharger des informations financières volées, des moyens d'identification et des données provenant de bases de données compromises, entre autres. Les membres pouvaient également gagner des crédits par d'autres moyens, par exemple en publiant des instructions sur la manière de commettre certains actes illégaux. »

Le site proposait différents forums thématiques intitulés « Cracking », « Leaks » et « Marketplace » notamment, où l'on pouvait acheter des numéros de comptes bancaires, données de cartes de paiement volées, codes de vérification de cartes ou dates d'expiration, numéros de sécurité sociale, identifiants de connexion et mots de passe, etc.

Coelho aurait lui-même « vendu personnellement des données volées », mais également « directement facilité des transactions illicites en exploitant un service payant d'"intermédiaire officiel" » :

« Coelho aurait agi en tant qu'intermédiaire de confiance entre les membres de RaidForums cherchant à acheter et à vendre des données piratées sur la plateforme. Ce service d'intermédiaire officiel a permis aux acheteurs et aux vendeurs de vérifier les moyens de paiement et les données de contrebande vendues avant d'exécuter la transaction. »

Le communiqué du département de la Justice américain précise que ces chefs d'inculpation sont « le résultat d'une enquête criminelle en cours menée par le bureau extérieur du FBI à Washington et les services secrets américains », et « remercie également le soutien » fourni par Europol, l'Agence nationale contre la criminalité du Royaume-Uni, les polices suédoise, roumaine et portugaise, l'Internal Revenue Service Criminal Investigation, le bureau fédéral de la police criminelle (Allemagne) et d' « autres partenaires chargés de l'application de la loi ».

L'acte d'accusation ne précise en quoi ils auraient aidé le FBI, mais leurs logos figurent bien sur le bandeau qui barre le forum depuis sa saisie. On y apprend par contre que plusieurs agents sous couverture, ainsi qu'une source humaine confidentielle (CHS), avaient procédé à plusieurs actes d'achat, entre 2018 et 2021, ayant permis à Coelho d'empocher l'équivalent de 215 571 dollars.

Plus d'un demi-million de dollars de crypto-actifs gelés

Europol précise que cette « opération TOURNIQUET, coordonnée au niveau international par le Centre européen de lutte contre la cybercriminalité d'Europol, a été l'aboutissement d'une année de planification méticuleuse entre les autorités répressives impliquées » :

« Cet intense échange d'informations a permis aux enquêteurs de définir les différents rôles joués par les cibles au sein de cette place de marché, à savoir : l'administrateur, les blanchisseurs, les utilisateurs chargés de voler/télécharger les données et les acheteurs. »

On y apprend qu'elle a aussi permis l'arrestation de deux des complices de Coelho, et que le forum dénombrait « plus d'un demi-million d'utilisateurs ».

La National Crime Agency britannique précise pour sa part que l'un des administrateurs a été arrêté à Croydon, dans la banlieue de Londres, en possession de « 5 000 £ en espèces, des milliers de dollars américains », et que ses actifs cryptographiques « d'une valeur de plus d'un demi-million de dollars » ont été gelés.

Coelho avait lui-même admis au FBI être Omnipotent

D'après le très bien informé KrebsOnSecurity, Coelho aurait attiré l'attention des autorités américaines « en juin 2018, lorsqu'il a tenté d'entrer aux États-Unis à l'aéroport international Hartsfield-Jackson d'Atlanta » :

« Le gouvernement a obtenu un mandat pour fouiller les appareils électroniques que Coelho avait dans ses bagages et a trouvé des SMS, des fichiers et des e-mails montrant qu'il était l'administrateur de RaidForums Omnipotent. »

Un affidavit de 65 pages, que l'on ne retrouve plus sur le site du département de la Justice, mais qui est consultable sur archive.org, explique que le FBI avait en outre obtenu une copie de la base de données de RaidForums, ainsi que des données Discord et Twitter de Coelho, confirmant son implication intentionnelle dans ces transactions illicites.

Sur son profil, Omnipotent, décrit comme « Chef suprême » de RaidForums, se présentait comme un développeur et « SysAdmin » utilisant ArchLinux, « Investisseur XMR haussier, Monero sur la lune et au-delà » habitant Londres. Dans la première archive de son profil, en mai 2017, il précisait :

« Hé, je suis omnipotent, je suis un être humain apathique donc je ne souhaite pas que vous me posiez des questions sur ma journée et je vous rendrai la pareille. »

Dans les faits, il était aussi et surtout très imprudent, ayant associé à de très nombreuses reprises ses pseudos sur RaidForums à sa véritable identité, comme le révèle l'affidavit.

De façon somme toute étonnante, Coelho avait ainsi lui-même reconnu par e-mail au FBI, en 2018, que son pseudonyme était Omnipotent. Il avait également fourni une copie de sa carte d'identité à Coinbase pour y recevoir des fonds provenant de RaidForums.

Une absence quasi totale de sécurité opérationnelle

L'adresse [email protected] utilisée avec l'alias « Kevin Maradona » était associée au téléphone de Coelho, ainsi qu'aux comptes PayPal et bancaires du père de Coelho, qui avaient reçus de nombreuses transactions de RaidForums, et son adresse de récupération était [email protected].

L'analyse du contenu de la boîte aux lettres révélait plusieurs reçus de livraisons faites au domicile de son père, de nombreux mails en lien avec RaidForums, ainsi que des dizaines de photographies dont les méta-données révélaient les coordonnées GPS de son domicile.

Le profil Steam d'Omnipotent, dont il avait fourni un lien sur raidforums.com, était par ailleurs associé à [email protected], ainsi qu'aux données de facturation de Coelho, et des adresses IP utilisées par Omnipotent, Downloading et Shiza renvoyait à son domicile portugais.

Les noms de domaine raidforums.com et de son site de backup raid.lol avaient quant à eux été achetés par un certain « OmniPotent/Kevin Maradona » via une autre adresse mail, [email protected], qu'avait préalablement utilisée Coelho en 2018 pour communiquer avec le FBI.

Et l'analyse d'un portefeuille bitcoin utilisé par Omnipotent révélait des virements vers des portefeuilles Coinbase et Kraken enregistrés au nom de Coelho avec l'adresse mail [email protected].

La semaine passée, le spécialiste du darknet DarkOwl notait pour sa part que deux plateformes de repli avaient été lancées suite à la saisie de RaidForums. Le plus important des deux dénombre d'ores et déjà, un mois seulement après son lancement, 5 498 membres, 2 600 threads, près de 22 000 posts, et plus de 700 fuites et bases de données commerciales et gouvernementales y auraient d'ores et déjà été partagées.

Commentaires (13)

#1

Ce type de communautés c’est vraiment l’hydre de Lerne. Les autorités passent 1 an pour en fermer une et par la même en créer 2

#1.1

C’est sur, mais ça reste important de “chasser” ce genres de services nuisibles.

Pas de raison qu’il y en ai que pour les “vilains copieur de vidéos méchants pirates”.

#2

Je suis surtout étonné du temps qu’il a fallu à la procédure alors que le bonhomme n’a pris aucunes précaution pour masquer son indentée.

#2.1

Moi je suis surtout étonné qu’une personne qui gère ce genre de plateforme n’ait pas l’idée de protéger son identité.

C’est aussi discret que des types qui sont en planque avec un t-shirt “je suis en planque”.

#3

Il a tout commencé a l’âge de 16 ans si je dis pas de bêtises Il devait pas encore être rodé aux procédures du grand banditisme.

#4

Le gars n’a pas été arrêté à son arrivée aux États-Unis et qu’on ai trouvé des preuves de son attachement au forum… WTF ?!

#4.1

Je ne sais s’il aurait pu avoir été arrêté à l’époque ; a contrario, les nombreux achats faits par des agents sous couverture depuis ont considérablement alourdi l’acte d’accusation, c’est typique des méthodes du FBI, qui a coutume de cibler de la sorte des suspects “potentiels” et de les pousser à la faute pour pouvoir ensuite les inculper d’une part, de façon encore plus grave d’autre part, cf Pourquoi le FBI aide-t-il les terroristes?

#4.2

Merci pour la précision. 😊

#5

Qui achète ces données volées et pour quoi faire ?

Est-ce qu’une fois qu’elles sont “sur le marché” en quelque sorte, des investigateurs (journalistes) sont autorisés à les acheter et s’en servir pour je ne sais quoi ? Question un peu naïve mais bon, une fois qu’une base est dans la nature, c’est foutu quoi, fallait réfléchir avant de la créer…

#5.1

C’est sur RaidForums que j’avais récupéré le fichier des 500 000 patients qui avait fuité.

À ma connaissance, les journalistes en France n’achètent pas de fichiers volés de ce type, mais BellingCat a moult fois acheté des données volées à l’administration russe par des fonctionnaires corrompus qui les revendent sur le darknet, ce qui lui a notamment permis d’identifier de nombreux espions russes impliqués dans des tentatives de meurtre notamment.

#5.2

Les fameuses “sources ouvertes”, mais bon quand c’est le MI6 ça passe ;) (puisque c’est parce qu’il y a des acheteurs que ça se vend).

Merci pour la réponse.

Effectivement l’usage serait plutôt de cibler des individus, plutôt que de faire du big data.

Profitons-en pour penser à Julian Assange, héros que nous sommes impuissants à tirer de sa torture et de sa mort lente.

#5.3

Tu as des white hat qui achètent certaines sources pour identifier la provenance et faire remonter le problème aux entreprises.

Dans les années 2000, la BBC avaient fait plusieurs reportages là-dessus et avaient acheté des données ou loué les services de plateforme BtoC pour montrer comment il était simple et pas cher de faire du ddos, du pishing, etc… avec ou sans bdd et dans ce dernier cas la plateforme fournissait en payant le volume de cible que tu voulais.

Note : il est assez marrant de voir ces 2 dernières années les articles sur la professionnalisation des plateformes de hack at home mais ça existe depuis 15 ans certes maintenant avec plus de volumes et de sommes en jeu.

#6

Sans forcement parler de grand banditisme, si je devais ouvrir un service illégal, il est clair qu’ils ne me retrouveraient pas si facilement, là, on est dans l’absence manifeste de sécurisation (mais que fait l’ARCOM)

Après effectivement, à 16ans on ne peut pas tout connaître (ni à 80 ans d’ailleurs).